퍼블릭 클라우드가 시장을 주도해 나가고 있다. 하지만, 기업의 퍼블릭 클라우드로 전환에서 보안은 아직까지도 넘어야할 장벽이 다수 존재한다.

보안 전문회사 포티넷은 2017년 ‘보안 위협 전망 분석 리포트’에서 클라우드가 공격 매개체로 활용될 가능성이 커, ‘클라우드 보안’이 핫이슈가 될 것으로 내다봤다. ‘보안’은 클라우드 도입을 고민하는 기업을 위해, 반드시 풀어야만 하는 숙제다. 보안은 기존 엔터프라이즈에서 이미 운영중인 데이터센터(IDC)에서 퍼블릭 클라우드 환경으로 전환 시 풀기 어려운 가장 큰 난제다.

어느 기업에게나 퍼블릭 클라우드 도입 및 전환에서의 ‘보안’은 ‘뜨거운 감자’다. 클라우드 보안 위협은 굉장히 빠른 속도와 규모, 다양한 형태로 진화 중이지만, 실제 기업 통제력은 절반에도 미치지 못하고 있기 때문이다.

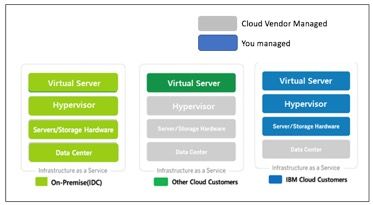

클라우드 환경으로 전환(Cloud Transformation)시에 고객 입장에서 가장 큰 변화는 바로 ‘권한’이다. 기존 IDC 환경은 고객이 ‘데이터센터 레벨, 서버, 스토리지, 네트워크장비와 같은 ‘물리적인 기계장치 레벨’ 그리고 가상화를 위한 ‘하이퍼바이저 레벨’, 마지막으로 ‘가상 서버(Virtual Server) 레벨’에 대해 직접 접근 및 수정할 수 있는 ‘통제 권한(Control Permission)’을 갖고 있다.

때문에, 고객의 전산센터 환경에서는 엔터프라이즈에서의 업무환경 혹은 서비스 워크로드의 보안 중요도에 맞춰 물리적인 보안장비, 혹은 보안정책을 각각의 레벨에 맞게 고객이 직접 접근하여 적용(관리)할 수 있다.

다만, 일반적인 퍼블릭 클라우드(IaaS)의 경우 데이터센터, 기계장치, 하이퍼바이저 레벨에 대해서 클라우드 사용자가 직접 접근 혹은 수정할 수 있는 권한이 철저히 배제된다. 일반적인 퍼블릭 클라우드 사용자의 경우 클라우드 업체에서 제공하는 정형화된 보안 관련 기능만 사용할 수 있다. IDC 환경에서 적용했던 물리적인 보안장비나 퍼블릭 클라우드 업체에서 제공할 수 없는 보안기능 및 제품 들을 클라우드 환경에서는 적용할 수 없다. 기존 전산센터 환경에서의 물리적인 레벨에 적용했던 보안정책을 퍼블릭 클라우드 환경으로 동일하게 옮겨올 수 없는 것이다.

관련기사

- 한국IBM, 도시혁신 스타트업에 클라우드 활용 지원2017.10.20

- IBM-VM웨어, 기업 고객 클라우드 도입 가속2017.10.20

- 살충제 달걀을 블록체인으로 찾는다면?2017.10.20

- CJ오쇼핑, IBM 클라우드로 쇼핑몰 구축2017.10.20

IBM 클라우드는 일반적인 퍼블릭 클라우드(IaaS)와 달리 고객이 직접 물리적인 레벨에 대해 접근 및 통제할 수 있는 권한을 제공한다. 이 말은 고객이 기존에 전산센터(온프레미스 IDC)의 물리적인 레벨에서 적용했던 엔터프라이즈 수준의 보안정책을 IBM 클라우드에서 그대로 적용할 수 있다는 의미다.

한국IBM의 박형준 클라우드엔지니어는 “IBM 퍼블릭 클라우드는 일반적인 퍼블릭 클라우드에서 제공하는 가상화된 자원 및 기능 뿐만 아니라, 고객 필요에 맞게 물리적으로 분리된 가상서버, 물리서버, 네트워크, 보안장비, 스토리지를 특정 고객만을 위하여 제공 할 수 있다”며 “일반적인 퍼블릭 클라우드에서는 수용이 불가능했던 IT서비스 적용과 고객이 일반 전산센터를 사용하는 것과 동일하게 물리적인 레벨에서의 보안 체계 수립이 가능하다”고 설명했다.