보안업체 파이어아이는 미국 민주당전국위원회(DNC) 해킹 배후로 러시아 사이버위협 그룹 'APT28'을 지목한 분석 결과를 담은 보고서를 31일 공개했다.

보고서는 APT28의 사이버위협이 러시아에 정치적으로 유리한 결과를 만드는 성향을 띠고 있으며 이 조직의 배후인 러시아가 각국에 공격을 지속할 것이라는 경고를 담았다. 지난해말 미국 사이버보안업체 '크라우드스트라이크'가 분석한 DNC 해킹 사건의 결론과 맞닿는 내용이다.

[☞관련기사: "미국 민주당 해킹에 러시아 군부대 관여"]

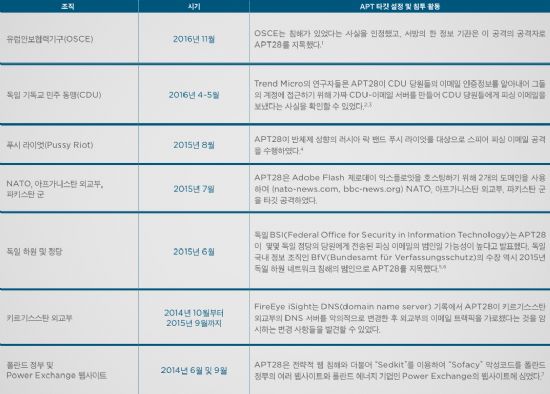

APT28은 유럽과 동유럽국가 정부 및 군사기관, 북대서양조약기구(NATO)와 유럽안보협력기구(OSCE) 등 지역안보조직을 표적으로 삼았다. 지난해 OSCE 해킹, 독일 기독교민주연합(CDU, '기민당') 피싱이메일 공격, 2015년 NATO 제로데이취약점 공격에서 발견된 경향이다.

보고서는 APT28이 러시아 정부에 유리한 정치상황을 만들고자 표적 전산망에 침투해 데이터를 유출하는 방식을 쓴다고 분석했다. 세계반도핑기구(WADA)와 미국 DNC 해킹이 그런 대표 사례라고 강조했다. 러시아가 각국 내정에 영향을 미치려는 정보전 성격을 띤다고 덧붙였다.

[☞관련기사: 러 해커, 美 민주당 트럼프 내부 보고서 빼돌려]

[☞관련기사: 러시아 해커, 세계반도핑기구(WADA) 해킹]

DNC 해킹은 지난해 6월 확인된 사건이다. 당시 파악된 바로는 러시아 정부소속으로 의심되는 조직이 2015년 여름 DNC 전산시스템에 침투해 이메일과 채팅 서비스에 접근, 지난해 11월 미국 대통령선거에 대비해 작성된 트럼프 공화당 대선후보 분석보고서를 빼돌렸다. 침투조직은 백악관, 국무부, 국방부 전산 해킹과 다른 정부기관 트럼프 관련 정보 탈취도 시도했다. 2015년 여름 DNC 전산시스템에 침투한 조직은 '코지베어(Cozy Bear)', 지난해 보고서를 빼돌린 팀은 '팬시베어(Fancy Bear)'라는 코드명으로 불렸다. APT28이 팬시베어다.

WADA 해킹은 지난해 9월 확인된 사건이다. 아서 7월 WADA는 러시아 선수들의 도핑 증거를 발표했다. 러시아 선수 118명이 올림픽 출전을 할 수 없게 됐다. 그러자 팬시베어, 즉 APT28은 WADA 데이터베이스 'ADAMS'에 접근해 다른 선수들의 의료 데이터를 유출했다. 스피어피싱 메일을 통해 계정을 탈취하는 방법을 썼다. 탈취된 정보는 팬시베어 트위터 계정을 통해 공개됐다. 공개된 내용엔 치료목적으로 올림픽 금지약물을 신청한 미국 세레나 윌리엄스와 비너스 윌리엄스 등 다른 나라 선수들의 의료 파일이 포함돼 있었다.

파이어아이는 그간 APT28가 사용한 툴셋과 악성코드 분석 결과를 근거 삼아 APT28의 배후를 러시아 정부로 지목했다. APT28의 툴셋은 공식적인 코딩 환경에서, 변경이 용이한 모듈식 구조로 만들어졌고, 수사기관 조사를 지연시키기 위한 불필요한 기계 명령어를 포함하는 형태를 띠었다. APT28의 악성코드 샘플 중 88%는 러시아 주요 도시의 일과시간에 컴파일됐고, 2013년까진 러시아어 기반으로 개발됐다.

APT28은 2014년 이후 툴킷을 발전시켜 어도비 플래시플레이어, 자바, 윈도 시스템 제로데이 취약점을 이용하기 시작했다. 공개 코드 저장소인 '파워셸 엠파이어'나 '메타스플로잇'을 거치는 방식으로 특정 코드 이용에 따른 추적 가능성을 막았다. 이중 인증을 비롯한 보안조치 우회를 위해 구글 앱 인증과 OAuth 표준 인증 위조 방식으로 자격(credential)을 획득했다. 네트워크 내부 침투시 합법적인 툴만 이용했다.

APT28의 침투 전술은 4가지로 요약됐다. 첫째, 스피어피싱 익스플로잇 문서 또는 악성URL 유포로 타깃시스템 감염. 둘째, 스피어피싱 웹메일을 가장한 악성URL 유포로 타깃 이메일계정 탈취. 셋째, 합법적인 웹사이트에 '워터링홀'기법으로 악성코드 삽입. 넷째, 인터넷에 노출된 서버를 감염시켜 타깃조직 접근 권한 확보.

관련기사

- "미국 민주당 해킹에 러시아 군부대 관여"2017.01.31

- "사이버위협, 웨어러블부터 클라우드까지"2017.01.31

- 러시아 해커, 세계반도핑기구(WADA) 해킹2017.01.31

- "中 사이버 공격, 산업 스파이 행위 지속될 것"2017.01.31

파이어아이는 러시아 정부에 정치적으로 유리한 결과를 가져다 주는 APT28의 정보 작전이 발전하고 있다고 진단했다. 앞으로 러시아가 각국 정치 동향에 영향을 미치기 위한 사이버공격을 시도할 것이라며 DNC 해킹이 그런 사례라고 지적했다. WADA 해킹 사례는 러시아가 자국에 불리한 사건에 대응하기 위해 어떤 식으로 사이버 공격을 이용하는지 잘 보여준다고 평했다.

전수홍 파이어아이코리아 대표는 "APT28그룹과 같이 정치적인 영향력을 행사하는 사이버 공격은 특히 한국과 같은 민주주의 국가에 더 큰 위협이 될 수 있다"며 "따라서 점점 지능화되는 사이버 공격을 방어하기 위한 정부, 정당 그리고 관련 기관들의 보안 노력이 절실하다"고 말했다.