19일 대기업 채용담당자의 허위 채용 제안을 미끼로 사용자 기기에 악성 코드를 설치하는 스팸메일이 유포되고 있는 것으로 나타났다.

카스퍼스키랩 전문가 그룹의 분석이다. 카스퍼스키랩에서는 악성 이메일을 탐지하고 범죄자를 잡을 수 있는 가상의 ‘덫’인 허니팟을 이용해 스팸메일을 추적하고 있다.

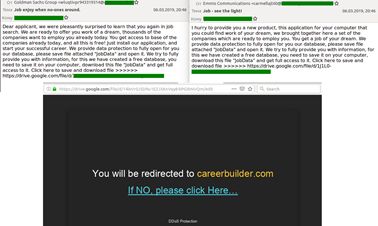

조사 결과 스팸메일에서는 수신자에게 대기업 일자리를 제안했다. 채용 공고 검색 데이터베이스에 접근할 수 있는 특수 애플리케이션을 설치, 채용 공고 검색 시스템에 무료 가입하라는 초대를 했다.

범죄자들은 이를 신뢰할 수 있는 설치 프로세스로 위장하고자 '분산서비스거부(DDoS) 공격 방지' 팝업창을 띄우고 대형 채용 기관 웹사이트로 이동된다는 허위 메시지를 동원했다.

그러나 실제로 구직자들에게 안내하는 곳은 워드 파일로 위장한 악성 코드 설치 파일이 있는 클라우드 스토리지 사이트다. 이런 과정을 통해 일반적으로 사용되는 금전갈취 악성 코드의 일종인 Gozi 뱅킹 트로이목마가 피해자의 컴퓨터에 설치됐다. 카스퍼스키랩은 이를 Trojan-Banker.Win32.Gozi.bqr로 탐지한다.

이창훈 카스퍼스키랩코리아 지사장은 “대기업과 유명기업을 사칭하는 스팸메일이 자주 눈에 띄는데, 이를 이용해 악성 코드 감염을 시키는 것"이라며 "이런 수법은 잘 알려진 채용 회사와 높은 평가를 받는 기업의 이름을 동원하면서 더욱 교묘해졌고, 이메일 주소 입력란에 채용 공고의 합법성을 의심할 만한 오류가 있는지 확인해야 한다”고 당부했다.

관련기사

- 어벤져스 무료 시청 가장한 피싱 사이트 등장2019.05.19

- "내년 5G 관련 인프라 및 IoT 보안 촉각"2019.05.19

- 북한 배후 해커그룹 라자루스, 맥OS도 노린다2019.05.19

- 기업 노린 신형 채굴 악성코드 '파워고스트' 출현2019.05.19

카스퍼스키랩은 악성 스팸메일의 피해를 막기 위해 다음과 같은 조치를 권장했다.

먼저 이동되는 웹사이트 주소나 링크 주소, 보낸 사람 이메일을 살펴보고 클릭하기 앞서 해당 내용의 진위 여부와 메시지의 링크 이름에 다른 하이퍼링크가 포함되지 않은 것을 확인해야 한다고 강조했다. 모르는 사람이나 조직의 이메일, 문자 메시지, 인스턴트 메시지 또는 소셜 미디어 포스트의 링크, 의심스럽거나 이상한 주소의 링크는 클릭하지 말고, 개인 정보나 금융 정보를 요구하는 경우 반드시 ‘https’로 시작하는 합법적인 주소인지 확인해야 한다고 봤다.아울러 기업 웹사이트가 안전한 진짜 웹사이트인지 확실하지 않은 경우 절대 개인 정보를 입력하지 말고, 해당 기업 공식 웹사이트에 자신의 직무 기술에 맞는 채용 공고가 있는지 확인한 뒤 해당 기업에 따로 전화해 채용 제안이 진짜인지 확인할 것을 권장했다.