4G 네트워크에서 발견됐던 보안 취약점들이 현재 제공되는 5G 통신 서비스에서도 여전히 나타날 수 있다는 주장이 나왔다.

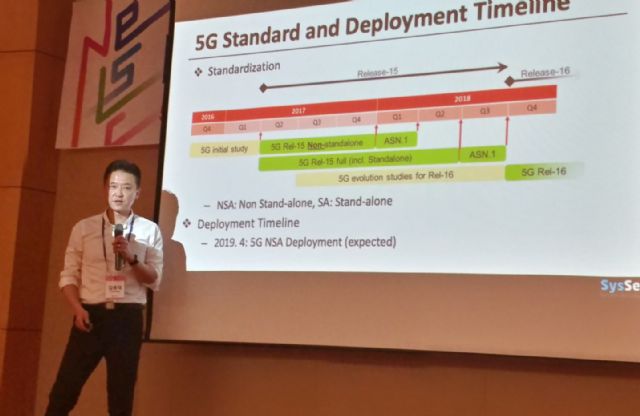

무선에서는 5G를, 유선 구간은 4G를 사용하는 복합 표준(NSA)이 사용되고 있기 때문이다.

데이터를 전달하는 역할의 데이터 플레인은 4G와 달리 가져간다. 반면 라우팅이나 과금, 신호 송수신 등에서 사용되는 컨트롤 플레인의 경우 4G 표준의 구조와 동일하다. 컨트롤 플레인이 사용되는 상황에서의 취약점이 공유되는 것이다.

현재 5G 단독 표준(SA)은 마련되지 않은 상태다. 5G SA가 마련되기 전까지 5G 서비스에서는 NSA가 쓰이게 된다. 이 기간은 4~5년 정도로 추정되고 있다.

5G 활성화를 위해 정부, 업계가 매진하는 현 시점에서도 4G 보안 역량 강화가 중요한 이유다.

김용대 한국과학기술원(KAIST) 교수는 25일 서울 삼성동 코엑스에서 열린 '정보통신망 정보보호 컨퍼런스'에서 이같은 내용을 담은 논문에 대해 소개하면서, 네트워크 보안 취약점이 생겨나는 원인들을 짚었다.

먼저 이동통신 기술의 특성에서 원인을 찾았다. 네트워크는 십수 년을 주기로 세대가 교체된다. 4G와 5G가 함께 서비스되는 현재처럼, 매 세대가 교체될 때마다 구(舊)세대 네트워크와 신(新)세대 네트워크가 공존하는 시기가 발생한다. 두 갈래의 기술이 혼합되면서 각 세대 네트워크의 취약점과 두 기술을 함께 쓸 때의 취약점 모두를 우려해야 하는 시기다.

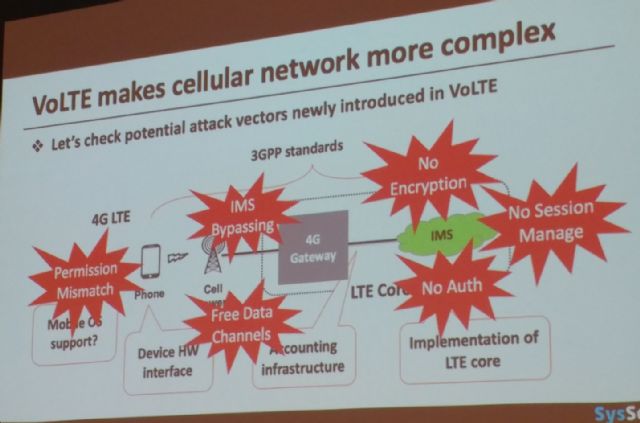

데이터 통화(VoLTE)가 등장하기 전 사용되던 회선 교환 폴백(CSFB) 관련 장애가 일례다. CSFB는 4G 네트워크가 음성 서비스를 지원하지 않던 시기에 3G 네트워크를 기반으로 음성 통화를 제공하던 기술이다. 이 과정에서 전화 통화를 마쳐도 4G 네트워크로 복구되지 않아 데이터 통신 속도가 느려지는 등의 문제가 발생했다.

김용대 교수는 "당시 제조사, 통신사들은 CSFB에 대해 곧 VoLTE로 교체되니 기술 개선에 큰 관심을 두지 않았고, 보안 취약점에 대해서도 마찬가지였다"며 "이런 상황 때문에 세대 교체 중간 시기에서는 취약점이 많이 존재하게 된다"고 설명했다.

각 이통사가 구축하는 네트워크 간 차이도 보안 문제를 야기할 수 있다고 언급했다. 김 교수는 "장비 제조사들은 고객인 이통사가 틀린 것을 요구하더라도 들어줄 수밖에 없다"며 "제조사가 제대로 구현하더라도 통신사가 실수해 발생하는 보안 취약점이 존재할 수 있다"고 말했다.

표준 자체의 문제도 있다. 분량이 많고, 어렵기 때문에 이동통신에 대한 이해도가 높으면서, 전문성을 갖춘 보안 인력이어야 취약점 연구가 가능하다. 뿐만 아니라 정형화된 언어로 쓰여 있지 않아 분석이 어렵다.

김 교수는 "가령 특정 보안 우려에 대해서는 제조사가 임의로 해결하라는 식으로 쓰여 있기도 한데, 이 경우 제조사가 실수를 하면 보안 취약점이 발생하는 셈"이라고 예를 들었다.

'담장이 쳐진 정원(Walled Garden)'에 비유될 만큼 이통사 간 교류가 활성화돼 있지 않은 점도 언급했다. 취약점을 발견하더라도 이에 대해 업계와 논의하기를 꺼린다는 것이다.

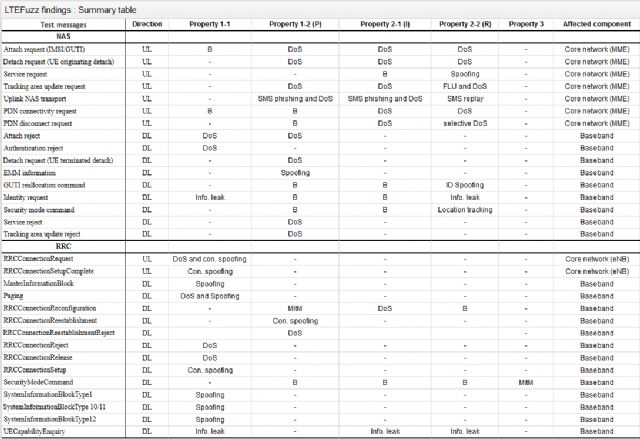

지난 1월 김 교수 연구팀은 5G NSA에도 영향을 미칠 수 있는 4G 네트워크 보안 취약점 36건을 발견하는 등의 내용을 담은 논문을 공개했다. 각사들이 폐쇄적으로 네트워크를 운영한다는 점과, 호환성과 보안성을 충족하는 표준이 없다는 점을 고려할 때 보안 취약점이 존재할 것이라고 추측했다. 표준 요건을 충족하지 못하는 메시지를 전송한 뒤의 반응을 분석해 이같은 결과를 얻을 수 있었다.

관련기사

- “5G 성공 위해선 산업과의 ‘초협력’이 필수”2019.04.25

- 5G 전략산업 육성 민관 논의 시동2019.04.25

- 영국, 화웨이에 문 열었다…"5G사업 참여 허용"2019.04.25

- 5G 기지국 장치 연내 23만대 구축...인구기준 93% 커버2019.04.25

김 교수는 "이동통신 업계가 약 10년에 한 번씩 새 시스템을 구현하는데, 과거 VoLTE를 배포하던 상황에서 달라지는 게 무엇일지 궁금해 테스트를 다 해봤다"며 "과금 체계, 운영 체제, 하드웨어, 인터페이스 등 바뀐 부분마다 취약점이 있었다"고 분석했다.

이어 "새 시스템을 구축하면 변경된 부분에 대해 정확한 보안 테스트를 거치지 않으면 많은 취약점이 생길 수밖에 없다"며 "각 사업자 의무 등 이동통신 보안 테스트 체계가 명확히 마련돼 있지 않은 점이 가장 큰 문제"라고 덧붙였다.