"한국 네트워크 공격 대다수가 사물인터넷(IoT) 기기에 집중돼 있었고 주로 사소한 취약점을 악용한 사례가 많았다. 빠르게 확산하고 있는 디지털트랜스포메이션이 우리에게 경제적 도움을 줬지만 사이버 범죄에도 도움을 준 것 같다."

데릭 맨키 포티넷 글로벌 보안 전략가는 11일 서울 코엑스 인터컨티넨탈호텔에서 열린 기자간담회에서 국내외 보안 위협 동향을 소개하며 이같이 말했다.

그는 "한국의 네트워크 침입 시도 21억여건을 유형별로 살펴 본 결과, 대다수 공격이 라우터, CCTV, 웹캠, DVR 등 IoT 기기에 집중돼 있었고 그 공격은 소위 사소한 걸로 분류되는 취약점을 악용한 사례였다"며 "빠르게 확산하고 있는 디지털트랜스포메이션이 우리에게 경제적 도움을 줬지만 (취약한 IT시스템의 보안을 악용하려는) 사이버 범죄자에게도 도움을 주지 않았나 싶다"고 평했다.

이는 그가 포티넷의 글로벌 인텔리전스 네트워크를 통해 3분기 아태지역(APAC)에서 탐지한 위협 유형별 건수와 그중 한국 지역의 비중을 설명하며 내놓은 발언이다.

APAC에서 바이러스는 50억1천700만건, 네트워크 침입 시도는 587억8천600만건, 애플리케이션 공격 시도는 4천319억800만건, 봇넷 탐지는 263건, 엔드포인트 공격 시도는 21만3천건으로 기록됐다.

이중 한국은 바이러스가 10만건(APAC의 2%)인 것을 비롯해 네트워크 침입 시도 21억1천300만건(3.6%), 애플리케이션 공격 시도 252억5천500만건(5.8%), 봇넷 2건(1%), 엔드포인트 공격 시도 7천건(3.2%)으로 각각 기록됐다.

맨키 전략가는 "APAC에서 제조업체의 바이러스 피해가 두드러지는데 대부분 중국 제조업체가 영향을 받는 것"이라며 "운영기술(OT) 그리고 교통 및 물류 분야가 새로 부상하는 표적이고, 교육이나 금융 분야의 사례는 이전부터 오랜 표적이었다"고 지적했다.

그는 이어 "한국 지역에서는 바이러스나 침해공격 건수가 제조업체보다 포털, 게임, 커머스, 보안, 중소기업을 포함한 전반적인 IT분야에 영향을 줬고, 컨설팅과 보안관제서비스업체(MSSP)도 많은 표적이 되고 있다"고 덧붙였다.

■ "더 빠르고 정교해진 익스플로잇 악용 시도"

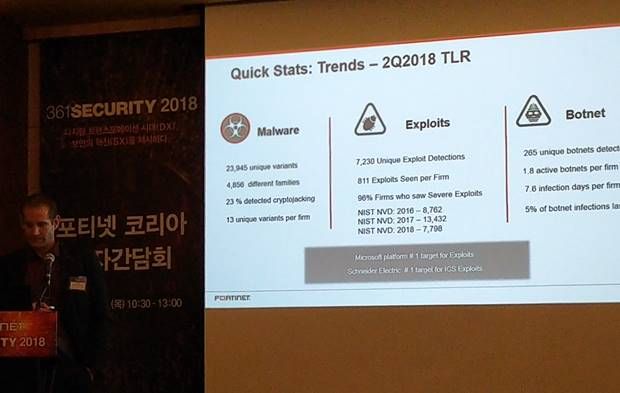

앞서 포티넷 보안연구소 포티가드랩은 2018년 2분기 집계 데이터에 기반한 '글로벌 위협 전망 보고서'를 통해 기업 96%가 최소 1번의 심각한 익스플로잇 공격을 당했고, 암호화폐 채굴 악성코드 공격 표적이 가정용 사물인터넷(IoT) 기기로 옮아갔고 있으며, 봇넷을 이용하는 공격자들의 응용력이 향상되고 있다고 지적했다.

맨키 전략가는 보고서 내용을 소개하며 "사이버 범죄자들이 익스플로잇을 악용하는 방법이 더욱 스마트해지고 빨라지고 있다"며 "확대된 공격 표면을 대상으로 지속적인 소프트웨어(SW) 개발을 통해 더욱 진화한 방법론으로 공격 효과를 극대화하고 있다"고 평했다.

또 "툴셋 자동화, 익스플로잇 변종 제작, 다수보단 정확한 표적 선별을 행하는 공격자들이 늘고 있다"며 "기업들은 자동화 통합방어체계를 활용해 빠른 공격 속도와 확대된 공격규모에 대응하고 행위기반 탐지와 AI 기반 위협인텔리전스로 취약점을 패치해야 한다"고 말했다.

기업 96%가 최소 1번의 심각한 익스플로잇 공격을 당했다는 수치는 대다수 기업이 최근 진화하는 공격 동향의 영향을 받고 있음을 의미한다. 보고서는 또 기업 넷 중 한 곳은 암호화폐 채굴 악성코드 공격을 보고했고, 악성 소프트웨어 변종 6개가 전체 조직의 10% 이상으로 확대됐다고 밝혔다. 이번 분기 포티가드랩이 발견한 신규 제로데이 취약점은 30개다.

암호화폐 채굴 악성코드가 가정용 IoT 기기를 노리는 흐름은 그만큼 해당 기기의 연산 능력과 상대적으로 허술한 보안 등이 사이버범죄자 입맛에 맞는 표적임을 의미한다. IoT 기기는 항상 동작 상태로 인터넷에 연결돼 있어 악성코드 침입을 통한 채굴 활용에 동원되고, 웹브라우저 인터페이스가 취약점을 확장하는 역할을 할 수 있다. 포티넷은 네트워크 분리를 통해 IoT 기기를 보호하라고 조언했다.

봇넷 위협이 빠르게 진화해 변종 공격 대응 중요성이 커졌다. IoT악성코드 미라이의 변종 '위키드'는 적어도 3개의 익스플로잇을 더해 만들어졌다. 모드버스 SCADA 프로토콜을 모니터링해 ICS 환경을 노리는 'VPN필터'는 데이터 유출과 장치의 작동불능을 유발할 수 있어 중요 위협으로 지목됐다. 악성코드 '아누비스' 변종은 랜섬웨어, 키로거, 원격관리툴(RAT) 기능, SMS 가로채기, 화면 잠금, 착신전환 등을 품었다.

■ "갠드크랩 랜섬웨어에 애자일 방법론 적용된 듯"

포티가드랩은 또 악성 소프트웨어 제작자들이 안티맬웨어 제품에 대응해 탐지를 어렵게 만들고 민첩한 개발 방법론을 적용하는 동향을 지적했다. 올해 여러 버전으로 유포된 랜섬웨어 갠드크랩(GandCrab)의 개발자는 이 악성코드를 지속적으로 빠르게 업데이트하고 있는 사례로 꼽혔다. 사이버범죄자의 민첩한 개발 활동에 대응해 기업들은 취약점을 정확히 찾아내는 고급 위협 보호 탐지 기능을 보유해야 한다.

공격자들이 그간 동원한 익스플로잇에 쓰인 CVE 취약점은 5천898건으로 전체 알려진 취약점 10만3천786건의 5.7%에 불과하다. 포티가드랩에 따르면 이는 공격자들이 이용하려는 취약점을 까다롭게 선별하고 나머지 대부분의 취약점을 활용하지 않는다는 것을 의미한다. 기업들이 취약점을 개선할 때 더 적극적이고 전략적인 접근방식을 취해야 한다고 포티넷 측은 조언했다.

특히 기업내 오픈소스 및 상용 웹서버 시스템에 위협이 거세다. 아파치 스트럿츠, 오라클 웹로직 서버, 마이크로소프트 IIS 6.0 웹서버를 구동하는 기업의 웹 시스템에서 알려진 취약점을 노린 익스플로잇, 자바스크립트 기반 암호화폐 채굴 악성코드가 가장 많이 보고됐다.

D링크, 링크시스 기기 취약점 익스플로잇이 그 다음으로 많이 보고됐다. 패스워드 도용 악성 소프트웨어, 윈도 기반 백도어, 알려진 마이크로소프트 오피스 익스플로잇을 활용한 악성 소프트웨어도 보고됐다. 수년간 지속된 고스트랫(Gh0st.RAT) 봇넷 활동은 여전히 활발했다.

관련기사

- 포티넷, 금융보안 솔루션 세미나 개최2018.10.11

- 포티넷, 차세대방화벽에 SD-WAN 기능 통합2018.10.11

- "산업제어시스템 공격, 발생비중 작아도 조심해야"2018.10.11

- 포티넷코리아, 은행-핀테크 협력시 보안요건 제시2018.10.11

조원균 포티넷코리아 대표는 "확장된 공격표면을 효과적으로 보호하려면 각 보안요소를 통합한 보안 패브릭을 구축해야 한다"며 포티넷코리아는 보안 패브릭을 기반으로 IoT부터 클라우드까지 네트워크의 모든 지점을 보호하고 최적 보안전략을 제시할 것"이라고 말했다.

포티넷은 클라우드, IoT, 원격 기기 등 분산된 네트워크 각각의 보안을 네트워크 인프라 중심으로 통합 관리하는 '포티넷 보안 패브릭'을 제안하고 있다. 자동화 프레임워크로 디지털 비즈니스 보호의 지속적인 평가, 가시성, 지능형 위협 탐지, 자동화 대응을 지원한다는 설명이다.