인터넷익스플로러(IE)에서 한글문서(HWP) 파일을 다운로드하지 않고 바로 실행해 내용을 확인하는 과정에서 악성코드에 감염될 수 있는 표적 공격 수법이 발견돼 주의가 필요하다.

하우리는 한컴오피스의 정상 기능 중 하나인 '자료연결'을 악용해 사용자가 눈치채지 못하게 악성코드를 심는 수법을 확인했다고 6일 밝혔다.

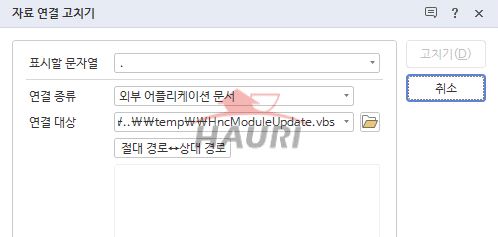

자료연결은 한글문서에 외부 링크주소와 연결되는 하이퍼링크를 걸거나 관련된 어플리케이션을 실행시켜주는 등 기능을 가졌다.

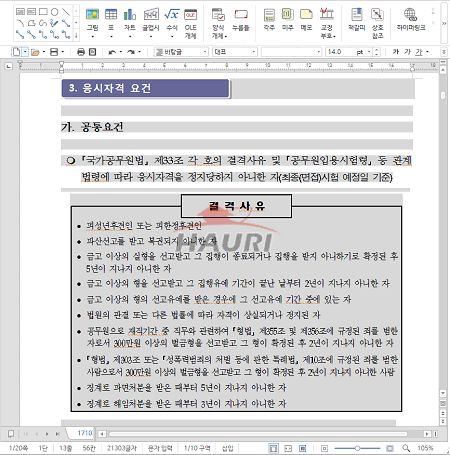

문제가 된 악성 한글문서파일은 본문 전체에 자료연결 설정을 해놓아 문서를 확인하는 과정에서 무심코 본문을 마우스로 클릭하면 악성코드가 대상 PC에 설치되도록 했다.

하우리CERT실은 "외부 어플리케이션 문서에 모든 파일이 지정 가능한 점, OLE 개체삽입 시 개체가 임시폴더에 생성된다는 점이 악용됐다"고 설명했다.

동작한 악성 스크립트는 특정 경로에 악성코드를 생성하고 실행한다.

최종 악성코드는 윈도우 명령 처리기(CMD.EXE)에 삽입돼 동작하며, 감염된 PC의 정보를 수집하는 등 백도어 행위를 수행한다.

공격자는 일부 사람들이 이메일 첨부파일을 PC에 저장하지 않고 바로 실행한다는 점을 노렸다고 설명했다.

관련기사

- 정상 프로그램 가장한 암호화폐 채굴 악성코드 주의보2017.11.06

- MS워드문서 DDE 취약점 악용 표적 공격 주의보2017.11.06

- "비트코인 1억원 상당 가로챈 악성코드 등장"2017.11.06

- "윈도서버 2분내 감염"…美 NSA 공격툴 악용 랜섬웨어 등장2017.11.06

하우리CERT실은 "최근 공격자들은 워드파일 DDE 취약점과 같이 프로그램의 정상 기능을 악용하고 있다"며 "이번에 발견된 한글 문서도 마찬가지로 정상 기능을 악용했다"고 밝혔다.

또한 "별도 알림창 없이 본문 클릭 한 번으로 악성코드에 감염되기 때문에 사용자가 인지하기 어렵다"며 "앞으로 정상 기능을 악용한 악성코드 유포가 증가할 것으로 예상되기 때문에 사용자들의 각별한 주의가 필요하다"고 덧붙였다.