국내서 발견되고 있는 랜섬웨어 '록키(Locky)'로 인한 피해가 금융기관, 관공서에 이어 기반시설까지 확산되고 있는 것으로 나타나 주의가 필요하다.

하우리는 14일 이후로 국내에 록키가 광범위하게 유포되고 있어 각별한 주의가 요구된다고 18일 밝혔다.

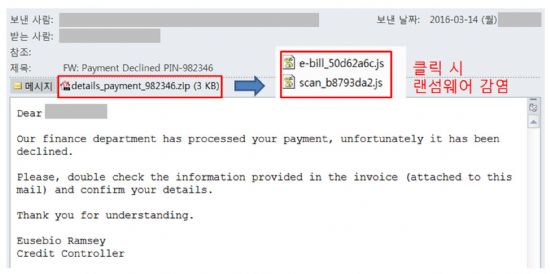

공격자들은 초기에 이메일에 첨부된 워드문서의 매크로 기능을 악용해 랜섬웨어를 유포됐으나 최근에는 공격수법을 바꿔 이메일 첨부파일에 악성 자바스크립트 파일을 담은 압축파일(ZIP) 형태로 감염을 시도한다.

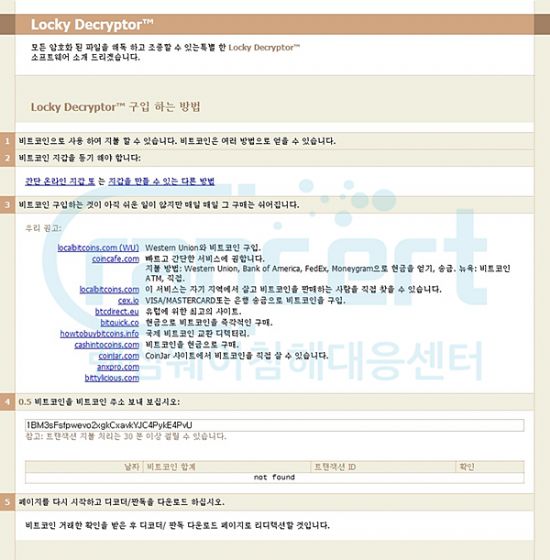

악성 자바스크립트 파일 내부에는 록키 랜섬웨어의 유포지 URL 주소가 포함돼 있으며, 사용자가 자바스크립트를 클릭하게 되면 랜섬웨어를 다운로드하고 실행한다. 감염될 경우 각종 문서파일들을 암호화해 '*.locky' 확장자로 변경시켜 사용할 수 없게 만든 뒤 암호를 풀어주는 대신 대가를 요구한다.

관련기사

- 애플 맥 사용자도 랜섬웨어 타깃2016.03.18

- 인터폴 사칭 랜섬웨어 유포 주의보2016.03.18

- 랜섬웨어도 보안 취약하니 약발 안먹히네...2016.03.18

- 하우리, 랜섬웨어 탐지 솔루션 무료 배포2016.03.18

하우리 보안연구팀 유태순 주임연구원은 "3월 중순부터 록키 랜섬웨어의 유포방식이 변경된 것을 확인했으며 피해 사례가 계속 증가하고 있다"며 "출처가 확인되지 않은 이메일의 첨부파일에 포함된 자바스크립트 파일을 실행하지 않는 것이 록키 랜섬웨어의 감염피해를 최소화 할 수 있다"고 당부했다.

이노티움, 트렌드마이크로, 명정보기술 등이 공동으로 운영하고 있는 한국랜섬웨어침해대응센터에 따르면 록키를 유포하는 또 다른 악성메일은 메일명과 첨부파일명을 송장으로 위장해 'ATTN: Invoice A-00000000'라는 문구를 담고 있다. 이러한 문구가 확인되면 첨부파일을 다운로드 받지않도록 주의해야한다.