최근 국내에서 발생하는 사이버 공격 중 가장 골치아픈 것이 랜섬웨어다. 사용자PC에 저장된 문서파일을 송두리째 암호화해 인질로 삼은 뒤 이를 풀어주는 댓가로 금전을 요구하기 때문이다.

우리나라에서도 주요 커뮤니티 광고서버를 통해 랜섬웨어가 유포되면서 피해자들이 속출하고 있는 실정이다. 현재 피해사례는 약 180건~200건 정도가 확인되고 있다.

7일 국내외 보안회사를 통해 제시된 랜섬웨어 대응법을 하나부터 열까지 정리해봤다.

현재 유포되고 있는 랜섬웨어는 크립토락커, CTB락커, 크립토월 등 크게 3종류다. 국내 커뮤니티를 공격했던 한글화된 랜섬웨어는 크립토락커의 변종으로 한컴오피스로 작성된 한글문서까지 암호화 대상으로 삼았다는 점이 특징이다.

국내 보안백업 전문회사인 이노티움이 운영 중인 랜섬웨어침해대응센터(rancert.com)에 따르면 랜섬웨어에 피해를 입기 전과 입은 후로 대응법이 나뉜다.

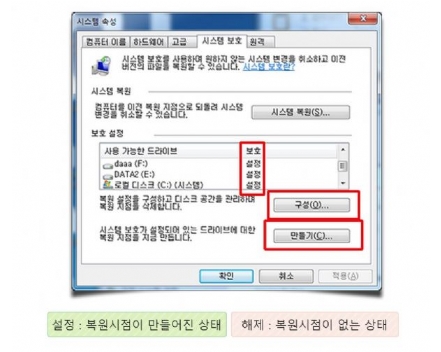

먼저 피해를 입기 전에는 시스템 보호 설정이 제대로 돼있는지 확인해야 한다. 내 컴퓨터->속성->시스템 보호 항목에서 복원시점이 설정돼 있는지 확인한다. 만약 없다면 해당 메뉴에서 구성을 클릭해 복원시점을 설정할 수 있다.

만약 방문하려는 웹사이트나 실행하려는 파일이 랜섬웨어에 감염됐을 것으로 의심된다면 '바이러스토털(virustotal.com)'을 통해 감염여부를 확인할 수 있다.

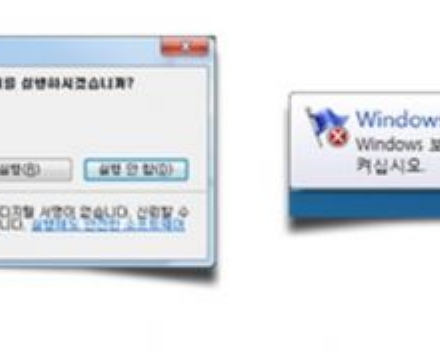

크립토월의 경우 js확장자를 가진 자바스크립트나 마이크로소프트 오피스 파일 속에 심어진 악성파일을 통해 감염될 수 있다. 특히 윈도 팝업창에 '게시자를 확인하지 못했습니다. 그래도 이 소프트웨어를 실행하겠습니까?'라는 문구와 함께 '******.js'라는 이름이 등장하면 '실행 안 함'을 눌러야 한다.

또한 윈도 화면 오른쪽 아래 알림을 통해 '윈도 보안 센터 서비스가 꺼져 있습니다. 클릭하여 켜십시오.'라는 문구가 표시될 때도 크립토월 감염을 의심해봐야 한다.

그럼에도 불구하고 랜섬웨어에 감염됐다면 크게 두 가지 방법으로 피해를 최소화할 수 있다.

PC가 버벅거리며, 오른쪽 아래 트레이 아이콘 위치에 방화벽이 꺼진다는 메시지가 표시되는 등 이상징후가 확인되면 바로 PC를 강제종료하고, 하드디스크를 분리한 뒤 백신이 설치된 다른 PC에 해당 디스크를 연결해 랜섬웨어 감염여부를 확인하고, 감염되지 않은 파일은 다른 저장매체로 복사한다.

이 과정에서 복원시점이 설정돼 있을 경우 내 컴퓨터->속성->시스템 보호->사용 가능한 드라이브 설정에 표시된 해당 시점으로 되돌려 이전 상태로 복원할 수 있다.

랜섬웨어에 감염돼 사용자PC에 있는 모든 문서파일이 암호화됐으면 먼저 해당PC의 인터넷 연결을 차단시켜 연결된 네트워크를 통한 2차 피해를 막아야한다.

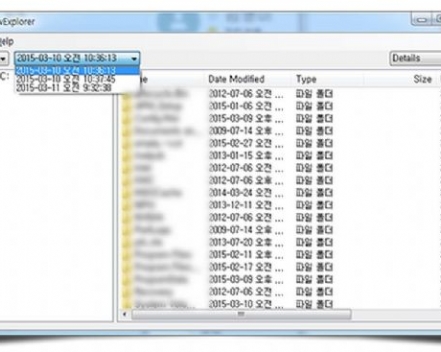

암호화된 문서파일을 다시 복호화하기 위해서는 쉐도익스플로러(shadowexplorer.com) 사이트에 방문해 복호화툴을 다운로드 받은 뒤 복원시점이 설정된 날짜를 선택해 복호화를 시도할 수 있다.

크림토락커에 감염됐을 경우에는 파이어아이, 폭스IT가 공동으로 제공하는 '디크립토락커(decryptcryptolocker.com)'를 방문해 암호화를 풀 수 있는 복호화키가 존재하는지 여부를 확인할 수 있다. 크립토락커를 악용하는 공격자들의 경우 암호화를 풀기 위해 공통된 복호화키를 사용하는 사례들이 많기 때문이다.

이 사이트에 메일 주소를 입력한 뒤 감염된 파일 하나를 선택해 업로드하면 복구가 가능할 경우 복호화 프로그램 다운로드 링크와 함께 복호화키를 받을 수 있다.

한국 트렌드마이크로 엔드포인트보안팀은 랜섬웨어 감염시 PC를 재부팅한 후 'F8' 버튼을 눌러 윈도 부팅 옵션에서 네트워크를 사용하는 안전모드로 부팅한 뒤 구글 검색창에 'trendmicro cryptolocker removal tool'을 검색해 프로그램을 다운로드 받아 실행하라고 조언했다.

이형택 이노티움 대표는 올해 3월부터 약 8건 정도 랜섬웨어 피해사례가 발견된 데 이어 현재까지 180건~200건 피해가 발생한 것으로 파악된다며 최근에도 이메일을 통해 랜섬웨어를 유포하려는 시도를 6건 발견했다고 밝혔다.

관련기사

- 랜섬웨어가 디도스 공격까지…변종 주의보2015.05.07

- '사이버 인질' 랜섬웨어, 한국서도 현실로2015.05.07

- "안드로이드 악성 코드, 절반으로 감소"2015.05.07

- "문서추적-데이터백업으로 랜섬웨어 막는다"2015.05.07

이 대표는 이어 현재 공격자들이 약 복호화키를 요청한 피해자들로부터 5천만원~1억원 가량 수익을 올리면서 국내 사용자들을 감염시키려는 시도가 더 늘어날 것이라고 전망했다.

이노티움의 경우 기업용으로 안티-랜섬웨어 기술인 '아리트 엔진(ARIT Engine)'을 탑재한 랜섬웨어 대응 보안백업 장비인 '리자드 클라우드 ARIT 어플라이언스'를 출시한 바 있다.