높은 보안성을 강조하면서 지난해 출시된 안드로이드 스마트폰인 '블랙폰' 역시 100% 안전하다고 보기는 힘든 것으로 나타났다.

28일(현지시간) 미국 지디넷, 아스테크니카 등 외신에 따르면 호주 소재 보안회사인 아지무스시큐리티는 공식 블로그를 통해 블랙폰에서 발견된 보안 취약점에 대해 공개했다.

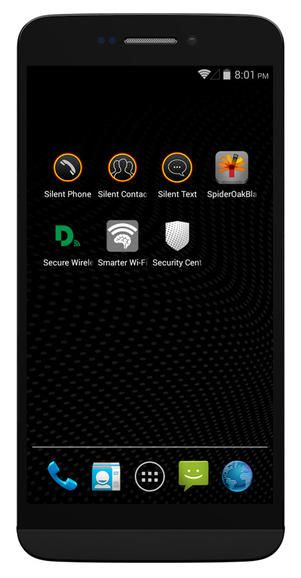

블랙폰은 미국 국가안보국(NSA)이 전 세계를 상대로 한 도감청을 해왔다는 사실이 알려지면서 보안성을 우려하는 일반 사용자를 대상으로 개발된 스마트폰이다. 안드로이드를 기본 운영체제(OS)로 하며, 분실시 원격에서 데이터를 삭제하는 기능과 통화시, 문자메시지를 보내거나 파일을 공유할 때 암호화 기술을 사용하고 있다.

새로 발견된 취약점은 공격자들이 블랙폰에 원격으로 접근해 암호화된 메시지를 복호화하고, 저장된 연락처를 훔치며, 해당 기기를 제어할 수 있게 한다. 일반 안드로이드 스마트폰에 비해 보안성을 높인 것은 맞지만 블랙폰 역시 완벽하게 안전하다고 보기는 힘든 것이다.

아스테크니카에 따르면 아지무스시큐리티 마크 다우드 보안연구원은 공격자가 어떻게 사일런트 서클 ID 혹은 스마트폰 번호를 원격에서 탈취할 수 있는지를 설명했다.

취약점이 발견된 것은 블랙폰의 보안 메시징 애플리케이션인 '사일런트텍스트'다. 다우드 연구원은 이 앱이 심각한 메모리커럽션 취약점을 갖고 있다고 밝혔다. 메시징 앱을 통해 블랙폰에 원격으로 악성코드를 주입시키고, 메시징 앱을 조작할 수 있는 권한을 가질 수 있다는 설명이다.

취약점을 악용해 암호화된 메시지를 복호화하는 한편, 사일런트서클 계정을 장악하고, 위치정보를 수집, 연락처 탈취는 외부저장소를 악용하고, 권한을 상승시키는 추가적인 악성코드를 설치해 기기를 완벽하게 통제할 수 있도록 할 수도 있는 것으로 나타났다.

사일런트텍스트 메시징앱은 암호화된 채널을 통해 문자메시지 주고 받거나 파일을 공유할 수 있도록 했다. 이를 위해 사일런트서클의 인스턴트 메시지 프로토콜(SCIMP)이 활용돼 사일런트서클이 구축한 XMPP서버와 암호화 통신을 할 수 있게 된다. SCIMP는 카카오톡이 적용한다고 밝힌 것과 같은 종단간 암호화(E2E)를 구현하고 있다.

관련기사

- 보안 스마트폰 '블랙폰'도 루팅?2015.01.29

- "블랙폰, 기업서 쓰기엔 보안성 부족"2015.01.29

- '스노든 폰' 등장…128비트암호 보안강화2015.01.29

- 삼성부터 현대까지 국내 기업, 앞다퉈 '생성형AI' 영접하다2024.05.05

문제는 SCIMP가 데이터 유형을 혼동하는 '타입 컨퓨션(type confusion)' 취약점을 가졌다는 것이다. 일명 'libscimp'라고 불리는 구성요소가 이러한 혼동을 유발한다. 다우드 연구원과 랸 스미스, 데이비드 드웨이 연구원은 2009년 블랙햇 컨퍼런스에서 이 취약점들에 대해 공개한 바 있다.

미국 지디넷에 따르면 다우드 연구원은 이와 관련한 문제를 사이런트서클측에 알렸으며, 블랙폰에서 이러한 문제를 해결했다고 설명했다.