국내 은행들을 노린 안드로이드 악성 애플리케이션(앱)이 1년 넘게 감염된 스마트폰으로부터 문자 수신 내역은 물론 각종 비밀번호, 위치정보(GPS)까지 수집해 온 것으로 나타났다.

최근 파이어아이 연구소는 보안블로그를 통해 일명 '안드로이드 코뱅커(Android KorBanker malware)'가 활동해오고 있는 것을 추적한 결과를 공개했다.

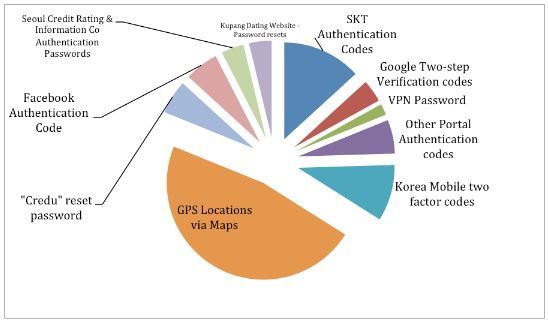

블로그에 따르면 공격자들은 악성앱이 설치된 기기들로부터 구글, 페이스북 접속하거나, 비밀번호 재설정에 필요한 투팩터 인증용 코드를 가로채고, 각종 가상사설망(VPN)에 접속하기 위한 비밀번호도 훔친다. 추가로 감염된 안드로이드 스마트폰 사용자의 위치정보, 모바일 뱅킹 정보 등도 공격자에게 전송시킨다.

국내 은행이 주요 공격 대상이다. 공격자는 훔친 정보를 모으거나 공격 명령을 내리는데 이용하는 C&C서버 IP주소를 바꿔가면서 계속 활동중이라는 것이 파이어아이 분석이다.파이어아이가 지난해 9월부터 해당 악성앱을 추적해 온 점을 고려하면 이 공격자들은 최소 1년 전부터 악성앱을 활용해 사용자 정보 수집활동을 벌여온 것으로 분석된다.

이 회사는 확인 결과 C&C서버는 마이SQL 기반 DB에 기반했다. 여기에는 55일 동안 96개 기기로부터 가로챈 1만개 문자가 저장돼 있었다. 또한 감염된 스마트 기기와 연결된 총 3천500만명 사용자들로부터 수신된 문자 내역도 DB에 포함돼 있었다.

관련기사

- IT담당자만 보안 외치는 기업은 위험하다2014.09.16

- 국내 보안 시장이 제자리 걸음만 하는 이유2014.09.16

- 북한 해킹 수준은?…HP 보고서 관심2014.09.16

- 윈도-맥 OS 가리지 않는 악성코드 등장2014.09.16

파이어아이는 자사 보안 플랫폼인 DTI 클라우드를 통해 분석한 결과, 지난달 1일에 1천700개 이상 감염된 기기를 확인했다고 밝히기도 했다.

파이어아이 코리아 김현준 기술이사에 따르면 이 악성앱은 한번 설치되면 관리자 권한 갖기 때문에 바로 제거하기는 어렵다. 해당 앱을 삭제하기 위해서는 안드로이드 스마트폰 내 설정-보안-기기관리자(휴대폰관리자) 항목에서 앱을 체크해제한 뒤에 다시 설정-앱 항목에 들어가서 앱 제거 버튼을 누르면 된다.