해커 공격으로 최근 1천400여건의 공인인증서 관련 정보가 유출되는 사고가 터졌다.

4일 순천향대 SCH사이버보안연구센터는 해커가 웹사이트에 접속만 해도 악성코드를 내려받게 하는 '드라이브 바이 다운로드' 방식을 활용해 사용자 PC내에 공인인증서가 저장된 폴더를 압축하고 특정 서버로 전송하는 공격 사례 및 피해 상황에 대해 발표했다.

센터가 발견한 공격에는 호스트 파일을 변조해 정상 웹사이트에 접속하더라도 유사한 파밍 웹사이트로 접속을 유도하는 기능도 있다는 것이 확인됐다.

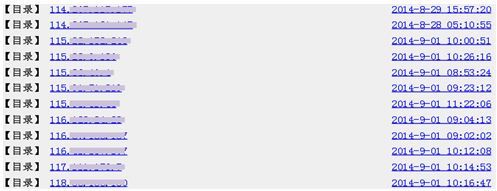

센터는 피해자 IP주소, 유출 날짜를 기록하는 등 훔쳐낸 공인인증서를 수집, 관리하는 서버를 발견했으며, 최근 2주일 동안 1천400여건의 공인인증서 리스트를 확인했다고 설명했다.

유동현 연구원은 해커가 공인인증서를 수집, 관리하기 위해 웹서버에 페이지를 구축했으며, 이를 통해 유출된 IP와 공인인증서를 저장하는 것으로 미뤄 파밍 공격을 받는 피해자는 더 많을 것으로 추정된다고 말했다.

센터는 한국인터넷진흥원(KISA)에 해당 악성코드, 공인인증서 수집 서버를 신고했다.

관련기사

- 공인인증서 폐지서 게임만 제외…왜?2014.09.04

- 스마트폰 유심에 공인인증서 저장한다2014.09.04

- 액티브X 없는 공인인증서의 딜레마2014.09.04

- 공인인증 대체 결제수단, 올해 쓸 수 있나?2014.09.04

공인인증서가 유출되거나 은행, 증권사 웹사이트에서 보안카드 전체번호 등을 묻는 경우 KISA(국번없이 118)에 신고하고, 불법 이체 피해를 입었을 경우 경찰청(112)이나 금융감독원(1332), 해당 금융회사 콜센터에 신고해 지급정지 요청을 해야한다.

염흥열 순천향대 SCH사이버보안연구센터장은 유출 피해를 최소화 하려면 사용자PC에 저장하는 것을 삼가하고 보안토큰, 스마트 인증을 통해 더 안전한 관리가 필요하다고 말했다.