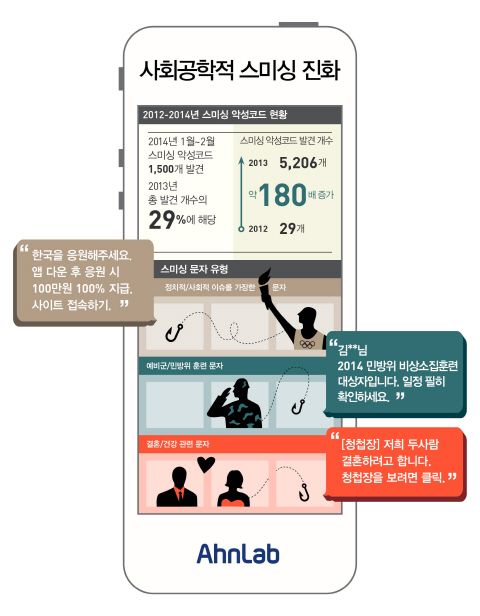

스마트폰 문자메시지와 악성링크를 조합한 스미싱 악성코드가 올해 들어서 더 기승을 부리고 있다.

안랩(대표 권치중)에 따르면 올해 1월~2월 사이 발견된 스미싱 악성코드는 1천500개로 지난해 발견된 전체 악성코드와 비교해 이미 3분의 1수준(29%)을 기록하고 있는 것으로 나타났다. 이 추세대로라면 올해 전체로는 스미싱 악성코드가 약 9천개 까지 급증할 것으로 보인다.

최근 발견된 스미싱 문자는 스마트폰 보안강화, 예비군/민방위 훈련, 가벼운 유머 등을 활용하는 수법을 취하고 있다. 믿을만 한 조직을 사칭하거나 정치적, 사회적 이슈를 가장해 악성코드의 설치를 유도하고 있는 것이다.

대표적으로 개인정보 유출 사고에 편승해 사용자의 불안감을 노린 스미싱 문구가 많이 발견됐다. '도움되시길바랍니다. 카드사정보유출로인한2차피해 방지앱나왓어요 ht*p://p*o*e-*.c*m', '폰뱅킹보안강화를위하여한층더업그레이드하시길바랍니다클릭ht*p://g*o.*l/*6*k*R', '2014년2월3일로부터 각종 스미싱을 방지하기위하여 폰뱅킹을 업그레이드하시길바랍니다--- 전자금융위원회에서 알림h**p://*o*.g*/*o*v' 등과 같은 내용이 발견된 바 있다. 스미싱 문자메시지는 맞춤법이나 띄어쓰기를 정확히 지키지 않는 경우가 많다.

최근에는 예비군/민방위 훈련 시기를 노린 스미싱 악성코드가 유포되고 있다. 안랩에 따르면 3월 첫째 주에 발견된 스미싱 악성코드 중 훈련 시기에 대한 내용을 악용한 문구는 전체 스미싱 문자 중 약 66%를 차지했다.

해당 스미싱 문자는 민방위 비상소집훈련 대상자라는 문구와 함께 일정 확인을 사칭한 단축URL을 포함하고 있다. 민방위 훈련 대상자라면 URL을 절대 클릭해서는 안 된다.

또한 봄철을 맞아 '웨딩', '건강 암검진 대상' 관련 스미싱도 기승을 부리고 있다. '[청첩장] 저희두사람 하나가 되기를 약속하려합니다.' 청첩장보기 w*w.c**.do/Y**, '고객님은 2014년 암검진 대상이오니, 꼭 암검진 받으십시오. H**p://goo.**/M3a**u' 등의 시즌 별 문구가 발견되기도 했다.

이 외에도 가벼운 유머로 위장한 케이스도 발견됐다. '재미있는 사건 w*w.*a*.k*/*s*L*h’, ‘대박 웃김 w*w.*a*.k*/*X*SJ*’, ‘행복한 이야기 w*w.*u*.*o/*D*’ 등의 내용으로 사용자가 가벼운 마음으로 클릭할 수 있도록 유도한다.

관련기사

- 금융-공공 사칭 스미싱 차단, 한 달새 55만건2014.03.19

- 건강검진 안내 문자로 위장한 스미싱 주의2014.03.19

- '연아야' 스미싱 주의...서울시 첫 민생침해경보2014.03.19

- 악성코드 감염 알림 메시지로 위장한 스미싱 주의2014.03.19

스미싱 문자 내 URL클릭 시 금융정보와 같은 민감한 개인정보 유출이나 소액결제, SMS(문자메시지)와 주소록 유출 및 전화송수신 감시 등 피해가 발생할 수 있다.

안랩측은 스마트폰 사용자가 급격히 늘어나면서 이를 통한 인터넷 뱅킹, 소액결제, 스마트폰 주식 거래 등 다양한 금융 거래 및 결제가 가능하고 스마트폰 특성상 많은 개인정보가 저장돼 있고, 항상 켜져있으며, 위치정보까지 파악할 수 있다는 점에서 해커들에게 지속적으로 악용되고 있다.