'대한민국 경찰청' 애플리케이션(앱)을 위장한 악성앱이 발견됐다. 기존에 발견된 소액결제사기용 앱들과는 달리 감염된 사용자의 문자메시지를 감시하고, 통화내용을 녹음해 유출을 시도하며, 사용자의 이동경로를 감시하는 기능까지 포함하고 있다. 최근 논란이 됐던 스파이앱과 같은 기능을 갖고 있는 것이다.

20일 잉카인터넷 대응팀은 이 악성앱이 6가지 기능을 수행할 권한을 요청한다고 밝혔다. ▲내 메시지 (문자 메시지를 수신) ▲네트워크 통신 (모든 인터넷 기능을 사용) ▲저장소(내장 메모리 컨텐츠 수정/삭제) ▲하드웨어 제어(사진 및 동영상 촬영) ▲통화(휴대폰 상태 및 ID 읽기) ▲요금 부과 서비스 등이 포함됐다.

설치가 완료되면 대한민국 경찰청이라는 이름의 아이콘이 사용자의 스마트폰에 생성된다. 이를 처음 실행하면 '바이로봇 모바일 3S(ViRobot Mobile 3S)'라는 이름의 앱이 추가로 다운로드돼 설치된다.

이 아이콘은 구글 플레이 스토어에서 배포 중인 '해양 경찰청 모바일' 아이콘에서 '해양'이라는 문구만 제거한 것이다. 해양경찰을 상징하는 이미지는 천연기념물 제243호 흰꼬리수리와 전통 원형방패를 형상화했다. 현재 서울 지방경찰청을 상징하는 대표 이미지는 이와는 다른 것이다. 잉카인터넷은 해양경찰청 아이콘을 대한민국 경찰청 아이콘으로 변조해 사용한 것으로 분석했다.

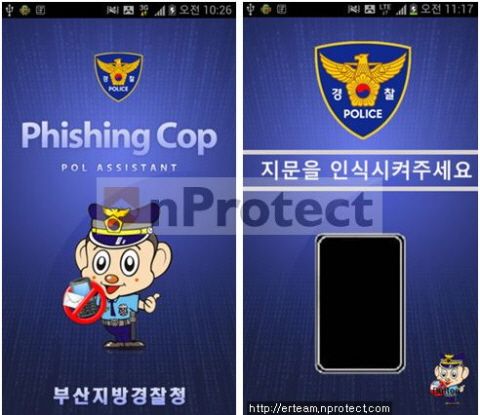

바이로봇 모바일 3S 역시 기존에 구글 플레이 스토어에 올려져 있는 '바이로봇 모바일'의 아이콘을 도용했다. 이밖에도 작년 하반기 부산 남부경찰서가 개발한 피싱 방지용 앱인 '피싱캅'의 이미지 일부도 도용했다.

이렇게 설치된 악성앱은 경찰청앱처럼 보이기 위해 '지문을 인식시켜주세요'라는 문구를 보여주며 지문을 인식하도록 유도하고 있다. 실제로는 이 기능이 수행되지 않는다.

그 뒤로는 경찰청 내에서 사용하는 ID와 비밀번호를 입력하도록 구성된 화면이 나타나고 '보안인증'이라는 버튼을 눌러 본인인증을 하도록 유도한다.

인증이 끝나면 '신원조회', '차량조회', '범칙금 부과', '순찰팀 전달 사항', '순찰 일지 작성' 등의 내용이 나타난다. 제일 아랫부분에는 '2013년 5월 16일 광화문 시위 사전신고 접수되었습니다. 해당 경찰관들 모두 당일 안전 및 치한에 신경써주시기 바랍니다.'라는 문구를 보여준다. 해커는 치안을 치한으로 잘못 표기했다.

악성앱은 경찰관들이 사용하는 실제 기능을 위장하고 있으나 바이로봇 모바일 3S라는 가짜 앱을 추가로 설치해 다양한 악의적인 기능을 수행한다.

잉카인터넷은 실제로 해당 악성앱이 설치된 스마트폰을 자체적으로 테스트한 결과 통화내용, 사용자의 위치 등을 파악할 수 있다는 사실을 확인했다.

이밖에도 악성앱 제작자는 '경찰청 보안관제 시스템'이라는 내용의 가짜 웹서비스도 만들었으나 이 역시 위조된 화면으로 성범죄자 실시간 화면 추적내용으로 오인하도록 했다. 제작자가 그만큼 치밀하게 이 악성앱을 준비했다는 것이다.

아직 악성코드 제작자가 어떤 의도를 갖고 악성앱을 제작했는지에 대해서는 정확히 파악되지 않고 있다. 문종현 잉카인터넷 대응팀장은 가짜 지문인식기능 때문에 경찰관들을 감시할 가능성으로 제작됐을 가능성은 낮다며 일반인들에게 감염시키거나 자신이 경찰관계자라고 속이기 위한 용도 등으로 제작했을 것으로 추정하고 있다고 밝혔다. 지문인식기능은 특정 방법을 통해서만 해제된다. 내부에는 범칙금 조회 시스템 등이 보이기 때문에 일반인들이 보기에는 마치 경찰들이 실제로 사용하는 앱처럼 보여진다는 것이다.

관련기사

- 아동 음란물 유포지, 악성코드 배포 온상2013.05.20

- 경찰, 스마트폰으로 수배차량 잡는다2013.05.20

- 안드로이드 악성코드, 17배↑2013.05.20

- 구글 플레이 스토어 '악성앱 배포 온상'2013.05.20

제작자의 신원에 대해 문 팀장은 추가적인 조사 결과 20대 초반의 국내 안드로이드 개발자로 추정된다며 이 인물은 경찰청 보안관제 시스템이라는 허위 웹사이트를 만들기도 한 것으로 확인했다고 밝혔다.

문 팀장은 이어 도청, 문자메시지 확인, 전화기록 도청까지 가능한 앱들이 버젓이 개발돼 유통되고 있다는 점은 큰 문제라며 개발자를 위한 보안의식 가이드 라인과 함께 악성앱 제작자에 대한 강도높은 제재가 필요할 것으로 보인다고 말했다.