지난 1분기에 발견된 스마트폰 악성코드가 1년 새 17배나 늘어났다. 해커들의 공격대상이 PC에서 스마트폰으로 급속도로 바뀌고 있는 것이다.

안랩(대표 김홍선)은 지난 1분기 동안 안드로이드 기반 스마트폰 사용자를 노리는 악성코드 동향을 확인한 결과 총 20만6천628개의 악성코드 샘플이 수집됐으며, 트로이목마, 유해가능프로그램 등이 전체의 96%를 차지했다고 29일 밝혔다. 전년 동기에 수집된 악성코드 샘픔이 1만1천923개인 점을 고려하면 1년 새 17배가 늘어난 것이다.

이 회사는 스마트폰 악성코드가 2011년 하반기부터 본격적으로 발견되기 시작했으며 지난해부터 폭발적으로 증가해 현재까지 지속적으로 증가하고 있는 추세라고 밝혔다.

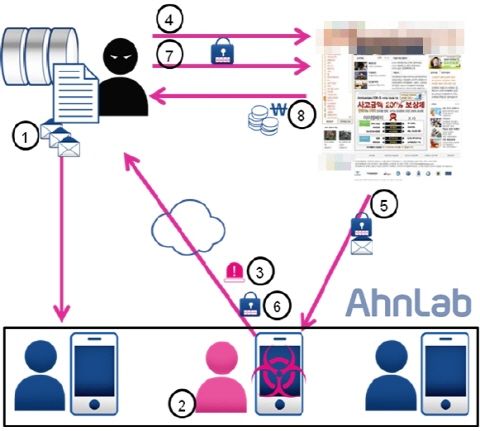

특히 무료쿠폰 등을 위장한 문자메시지를 통해 사용자들이 악성 애플리케이션(앱)을 설치하도록 유도하는 '스미싱' 등의 수법이 가장 자주 발견됐다. 이는 미리 입수한 개인정보 등을 바탕으로 소액결제 시도 시 피해자가 알지 못하도록 인증번호나 기타 정보를 탈취하기 위한 것으로 추정된다.

안랩에 따르면 이러한 악성코드는 유명 브랜드 사칭한 앱 형태, 유명 브랜드의 정상 앱을 리패키징(인기 앱을 변조해 악성코드를 삽입하고 다시 마켓을 통해 배포하는 수법)해 정상 앱 기능과 악성 기능이 동시에 동작하는 형태, 모바일 백신 등을 위장한 형태 등으로 감염을 시도했다. 실제로 이 회사는 안드로이드 악성코드 '체스트'가 지난해 11월 처음으로 금전 피해 사례를 발생시켰다고 설명했다.

1분기에 수집된 악성코드를 유형별로 분석하면 전화나 문자 가로채기나 기타 악성코드 다운로드, 원격 조종 등을 목적으로 하는 트로이목마가 11만여 개로 전체의 54%를 차지했다. 트로이 목마는 대부분 정상앱을 가장해 설치되어 사용자 몰래 악의적인 기능을 수행하며 최근 피해를 일으킨 ‘체스트’도 이 유형이라고 할 수 있다. 또한 유해가능프로그램(PUP)이 9만여 개로 42%를 기록했다.

이 두 가지 악성코드 형태가 전체의 96%를 차지하고 있으며, 스파이웨어, 취약점을 활용한 루팅, 광고성 애드웨어 등이 뒤를 이었다.

관련기사

- 조류독감·북한 관련 문서 위장 악성코드 주의보2013.04.29

- 유명 어학원, 1달 간 악성코드 유포지로2013.04.29

- AI, 자동차 제조 확 바꿨다…'고효율·저비용' 혁명2024.05.02

- '노코드·로우코드 컨퍼런스' 찾은 관람객 "AI 도입 고민 해결됐다"2024.05.02

피해를 예방하기 위해서는, 문자 및 메일 등으로 전송된 URL을 클릭할 때나 특정 페이지에서 요구하는 앱 설치 시 주의해야 한다. 또한 서드파티 마켓은 물론 구글 플레이 스토어에서 다운로드 받는다고 해도 안심하지 말고 댓글 등을 통해 평판을 확인해 본 후 설치할 필요가 있다. 또한 새로운 앱은 1주일 이상 여유를 두고 평판을 지켜본 후 설치하는 것이 좋다. 모바일 전용 백신을 최신 상태로 업데이트하는 것도 필수다.

이호웅 안랩 시큐리티대응센터장은 대부분의 악성코드가 해커의 금전적 목적을 위해 제작된다며 특히 다양한 악성코드 제작 툴 등으로 악성코드 제작이 수월해지고 서드파티 마켓 활성화 등 이를 유통할 수 있는 경로도 다수 등장한 것이 악성코드 증가의 원인이라고 밝혔다. 그는 이어 지난해 말 발견돼 올 1분기부터 확산된 체스트의 경우 모바일 보안위협이 현실화될 수 있음을 보여준 사례라고 덧붙였다.