13일 오전 북한이 장거리로켓 ‘광명성3호’를 발사한 가운데 관련 문서 파일로 위장한 악성파일이 기승을 부리고 있어 사용자 주의가 요구된다.

잉카인터넷 시큐리티대응센터는 12일 북한 광명성 3호 및 핵실험관련 악성파일이 해외에서 다수 유포되고 있는 것을 발견했다고 밝혔다. 악성파일은 보안 취약점을 이용해 별도 악성파일을 추가로 감염시키는 기능도 수행하는 것으로 알려졌다.

현재 유포되고 있는 악성파일은 북한이 핵실험을 준비하고 있다는 내용으로 위장한 문서파일이다. 그러나 실제로는 마이크로소프트(MS) 오피스 보안 취약점을 악용한 형태다. 해당 보안 업데이트가 설치돼 있지 않은 사용자가 문서파일을 실행하면 임시폴더에 악성파일과 정상정인 문서파일을 생성시켜 실행된다.

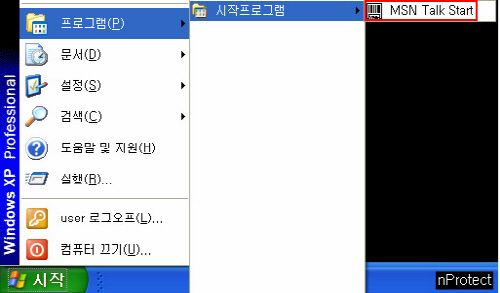

그러나 이 때 정상적인 문서파일을 실행하기 때문에 사용자는 북한 핵실험 관련 문서 내용을 눈으로 확인할 수 있다. 다만 숨은 곳에서는 시작 프로그램에 'MSN Talk Start‘라는 바로가기가 만들어져 재부팅 때마다 악성파일이 자동 실행되도록 구성돼 있다.

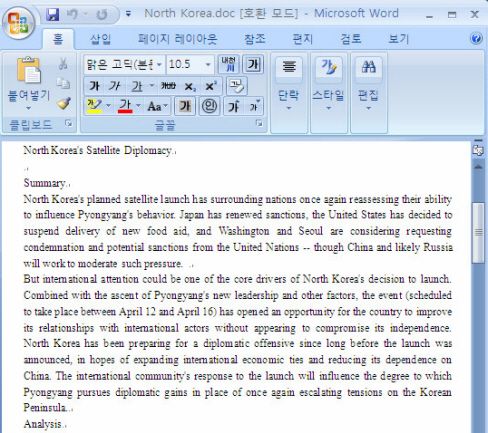

잉카인터넷에 따르면, 또 다른 악성파일은 북한 인공위성 외교관련 문서로 위장하고 있다. 문서파일 내부에 포함된 특정코드가 악의적 사이트로 접속을 시도하도록 한다. 그러나 이 파일 역시도 정상적인 문서 내용을 보여줘 사용자들이 악성파일인지 인지하기 어렵다.

관련기사

- 성인 동영상 다운...악성파일 테러2012.04.13

- 잉카인터넷, 도이치 은행 솔루션 공급2012.04.13

- 국내 인터넷뱅킹 겨냥한 악성파일 '첫 등장'2012.04.13

- 전세계서 악성파일 첨부 스팸메일 급증2012.04.13

또한 사용자가 악성 웹사이트로 접속하면 그림파일로 위장한 실행파일이 활성화된다. 자바 취약점 코드가 실행되어 MS오피스 웹사이트로 연결돼 사용자를 속인다. 이 후 감염된 악성파일은 특정 명령통제(C&C)서버로 접속을 시도해 추가 명령을 대기한다.

문종현 잉카인터넷 시큐리티대응센터 대응팀 팀장은 “북한 광명성 3호 발사 이슈 및 핵실험 관련 키워드를 이용해 은밀히 악성파일을 전파시키는 시도가 증가할 수 있기 때문에 사용자들은 쉽게 현혹되지 않도록 주의가 필요하다”고 당부했다.