카스퍼스키랩은 지난해 피싱 2건 중 1건 이상이 사용자 재산을 노린 사례였다는 탐지 결과를 9일 공개했다.

금융 관련 피싱공격은 정상 웹사이트로 가장한 가짜 웹사이트 링크를 포함한 사기성 메시지를 가리킨다. 피해자의 돈을 훔치는 걸 목표로 한다.

이를 위해 가짜 웹사이트를 통해 사용자 은행정보와 신용정보를 획득하고 온라인 뱅킹이나 송금 계정 액세스정보를 노린다.

카스퍼스키랩은 안티피싱기술을 사용해 2017년 탐지한 피싱페이지 방문시도 2억4천600만건 중 53% 이상이 금융관련 가짜 웹사이트 접속을 유도했다고 밝혔다.

금융관련 위협사례가 과반을 차지한 건 지난해가 처음이며, 이는 2016년대비 6%포인트 증가한 결과라고 지적했다.

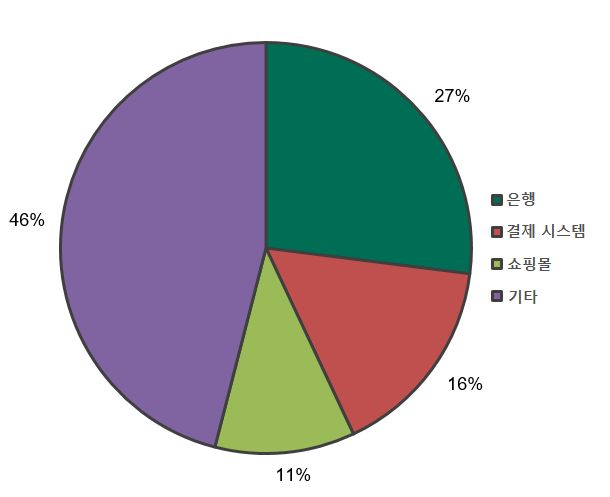

금융 관련 피싱공격 유형은 은행, 결제시스템, 온라인쇼핑, 기타로 나뉜다. 유형별 피싱공격 비중은 은행이 27%로 전년대비 1.2%포인트, 결제시스템이 16%로 전년대비 4.3%, 쇼핑몰이 11%로 0.8% 증가해 최상위 3대 유형으로 올라섰다. 기타는 46%를 차지했다.

글로벌 검색 엔진, 소셜네트워크 등에 관련된 공격은 13% 이상 하락했다. 이 유형의 공격 비중 서열은 2016년 2위에서 2017년 4위로 내려갔다. 카스퍼스키랩은 이를 근거로 범죄자가 이 유형의 계정에 관심을 줄이고 금전에 직접 접근할 방법을 찾는 것이라 봤다.

조사에서 맥 사용자 대상 위협도 증가한 걸로 나타났다. 2016년 맥 플랫폼 사용자 대상 피싱공격 31.4%가 금융정보 탈취를 목적으로 했다. 2017년에는 그 비중이 55.6%로 커졌다.

이창훈 카스퍼스키랩코리아 대표는 "금융 피싱 공격에 대한 사이버범죄자의 관심이 증가함에 따라 사용자 또한 경계 태세를 강화해야 한다"며 "범죄자들은 끊임 없이 새로운 방법과 기법을 개발하면서 금융 자산을 훔칠 기회를 노리고 있다"고 말했다.

카스퍼스키랩 전문가들은 개인들에게 피싱공격으로부터 스스로를 보호하도록 취할 조치 2가지를 제시했다. 첫째, 온라인결제시 https 연결이나 도메인이름이 올바른지 등을 주의하며 가짜웹사이트가 아닌지 확인한다. 둘째, 안티피싱 데이터베이스에 추가되지 않은 최근 피싱공격을 식별하도록 동작기반 안티피싱기술을 적용한 보안솔루션을 사용한다.

관련기사

- "美 금융사 위협정보공유 포럼, 피싱공격 당해"2018.03.09

- 한국 노린 악성HWP 공격, 더 교묘해졌다2018.03.09

- 전기통신금융사기 급증…피싱 차단 건수 ↑2018.03.09

- "피싱사이트 탐지율은 크롬, 탐지속도는 파폭이 제일"2018.03.09

탐지결과엔 은행관련 악성코드 현황도 포함됐다. 뱅킹트로이목마 공격을 받은 사용자수는 2016년 109만명에서 2017년 77만명으로 30% 가량 줄었다. 뱅킹악성코드 공격을 받은 사용자 19%가 기업사용자였다. 주요 공격대상은 독일, 러시아, 인도, 중국, 인도, 베트남, 브라질, 미국 지역 사용자였다. 가장 널리 유포된 뱅킹악성코드군은 Zbot(전체 피해사례 중 33%)이고 다음으로 Gozi(28%)다.

안드로이드기반 뱅킹악성코드를 경험한 사용자수는 26만명으로 전년대비 약 15% 감소했다. 3개 악성코드군의 피해 사례가 전체의 70% 이상을 차지했다. 안드로이드기반 뱅킹악성코드 공격대상은 러시아, 호주, 투르크메니스탄 지역 사용자였다.