보안전문업체 하우리(대표 김희천)는 악성코드를 윈도인스톨러(Windows Installer) 포맷으로 유포하는 사례가 크게 늘어 주의를 요한다고 23일 밝혔다.

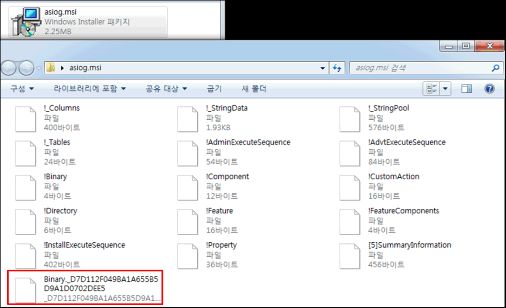

윈도인스톨러는 마이크로소프트(MS) 윈도 운영체제에서 쓰는 표준 설치 패키지 형식이다. 'MSI' 확장자를 쓴다. 이 파일 형식은 내부에 데이터베이스 테이블로 구성된 설치 지침, 실행할 애플리케이션 파일을 포함하고 있다. 공격자들은 이런 윈도인스톨러 파일에 악성코드를 포함시키는 방법으로 기존 보안제품을 우회하고 있다는 게 하우리 측 설명이다.

하우리가 파악한 주된 유포 경로는 이메일이다. 공격자는 MSI 파일을 이메일에 첨부하거나 문서형 취약점을 이용해 MSI 패키지파일을 내려받아 실행시키는 방식으로 표적 컴퓨터에 악성코드를 감염시키고 있다. 이 방법으로 현재 유포되고 있는 악성코드는 원격제어 또는 랜섬웨어 유형이다.

관련기사

- 하우리, 국방부 백신 구축사업자 재선정2018.02.23

- 하우리, SW 신규취약점 신고포상제 운영 참여2018.02.23

- 하우리, 랜섬웨어 방어 솔루션 출시2018.02.23

- 암호화폐 지갑까지 해킹하는 랜섬웨어 발견2018.02.23

하우리 측은 악성코드를 MSI 패키지파일로 실행시키는 방법이 흔치 않아 기존 보안제품이 탐지하기 어려운 경우가 많다고 지적했다. MSI 파일의 사용자 신뢰도가 일반 실행파일인 EXE보다 높아 쉽게 감염될 수 있다며 주의를 요했다.

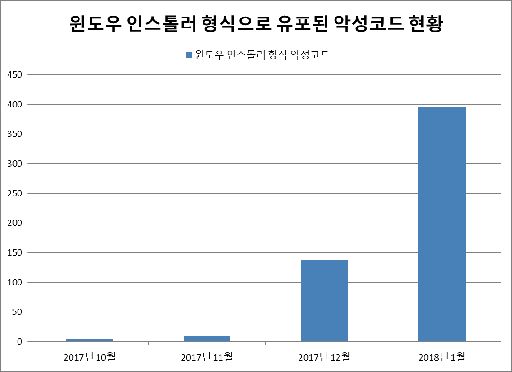

하우리 최상명 CERT실장은 "이러한 유형은 작년말 등장하기 시작해 최근 크게 증가하고 있다"며 "인스톨러 형식 파일에 대해서도 주의가 필요하며, 백신의 실시간 감시 기능을 활성화해 감염을 예방해야 한다"고 권고했다. 현재 하우리 바이로봇은 MSI 형식으로 유포 중인 악성코드를 'MSI.S.Agent'의 진단명 등으로 탐지 및 치료할 수 있다.