HTTP/2 지원 기능을 탑재한 최신 파이어폭스 브라우저의 웹 암호화 접속 관련 보안 취약점이 해결됐다.

지난 8일 미국 지디넷은 모질라가 지난주 공개한 파이어폭스37.0 버전의 'HTTP얼터너티브서비스'라는 기능의 보안 취약점을 수정했다고 보도했다. (☞링크)

파이어폭스37.0 버전은 HTTP/2를 지원한다. HTTP/2는 웹서버와 브라우저가 통신하는 현행 표준 프로토콜 'HTTP'의 최신판이다. 현재 쓰이는 HTTP 표준은 1999년 정의된 HTTP/1.1인데 속도가 느리고 보안성이 떨어진다는 문제가 있었다.

최근 모질라가 공개한 파이어폭스37.0 버전은 HTTP/2 지원을 통해 기존 HTTP의 암호화 통신 방식인 'HTTPS'를 쓰지 않더라도 웹 접속을 암호화할 수 있게 해주는 기능을 탑재했다. 이 기능이 HTTP얼터너티브서비스, 또는 'Alt-Svc'라 표기되는 기능이었다.

Alt-Svc 기능은 사용자 단말기와 통신한다. 웹서버가 HTTP/2를 지원하는 사이트의 웹페이지에 접근할 때 암호화를 위한 대체방법을 제공한다. 기본 암호화 프로토콜을 통해 웹사이트를 쓰도록 만드는 '오퍼튜니스틱인크립션'을 수행케 해준다. 보안상 HTTPS만큼 안전하다곤 할 수 없지만 기존 HTTP보단 확실히 개선된 방식이라는 설명이다.

그런데 이런 기능을 탑재해 정식 공개한 파이어폭스37.0 버전은 치명적인 버그를 포함하고 있었다. 만일 웹서버가 HTTP/2 시스템을 통해 웹사이트에 들어온 방문자를 다른 주소로 안내할 경우, 암호화에 필요한 인증서(certificate) 검증(verification) 절차를 우회할 수 있는 보안취약점이었다. HTTP/2 Alt-Svc 헤더 부분에 관련돼 있었다.

해당 보안취약점은 문제가 있는 사이트를 방문한 사용자에게 가짜 SSL 인증서 경고가 표시되지 않고 멀쩡한 웹사이트인 체 가장해서 수행하는 중간자공격을 시도할 수 있는 여지를 만든다는 점에서 인터넷 이용자들의 데이터를 탈취하거나 이들에게 유해 프로그램을 배포하는 데 악용될 수 있는 것으로 분석됐다.

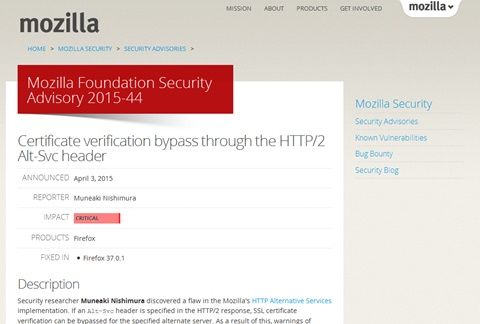

보안연구원 무네아키 니시무라가 발견해 제보한 이 보안취약점 내용에 따라 지난 3일 모질라 재단은 이에 대한 보안권고사항을 게재했다. 파이어폭스 브라우저 사용자들에게 이 보안취약점이 미치는 영향이 치명적(CRITICAL)인만큼 이를 수정해 다시 공개한 파이어폭스37.0.1 버전을 내려받아 쓰라는 내용이었다. (☞링크)

관련기사

- HTTP 16년만에 업데이트…“웹 더 빨라져”2015.04.10

- 구글, 'SPDY' 프로토콜 포기 HTTP/2 지원2015.04.10

- 구글 크롬, HTTPS 아닌 웹사이트에 경고 띄운다2015.04.10

- 접속속도 43%↑‥HTTP 대안 SPDY 관심집중2015.04.10

이 버그에 대해 보고한 소포스네이키드시큐리티팀에 따르면 모질라의 대처는 비교적 신속했던 것으로 평가된다. 팀은 또 HTTP/2가 아직 완성되지 않았고 널리 쓰이지 않는다고 지적했다. 하지만 아파치, 엔진X, 마이크로소프트 윈도10 프리뷰의 인터넷인포메이션서버(IIS)를 포함한 웹서버 기술의 지원을 통해 채택이 확산되는 과정에 있다.

모질라는 파이어폭스 브라우저를 6주마다 업데이트 중이다. 현재 문제가 됐던 오퍼튜니스틱인크립션 기능은 비활성 상태다. 파이어폭스의 해당 버그를 수정하려면 37.0.1 버전으로 자동 업데이트가 되길 기다리거나 수동으로 최신 브라우저를 내려받으면 된다. (☞링크)