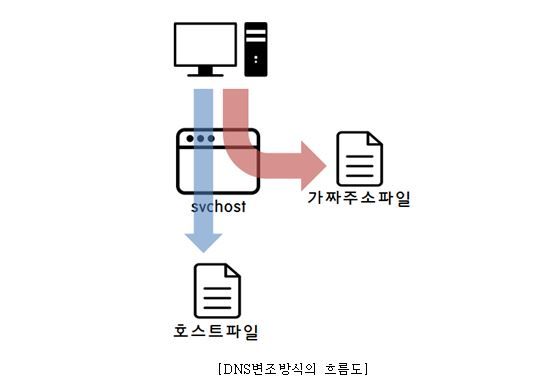

가짜 인터넷뱅킹 사이트에 접속시켜 사용자들의 금융정보를 빼가는 파밍 수법이 또 다시 지능화됐다. 기존에는 호스트파일 내에 가짜 인터넷뱅킹 사이트 주소를 넣어놓는 방식을 썼으나 최근 보안회사들이 이러한 공격 방식에 대응하기 시작하자 아예 관련 프로세스 내에 메모리를 변조하기 시작했다.

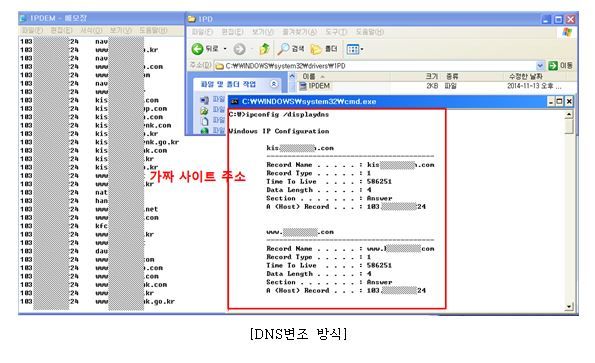

예를 들어 새로운 악성코드에 감염된 PC에서 국내 주요 은행 웹사이트 주소를 입력하면 이를 위장한 가짜 사이트로 연결되는 것이다.

17일 순천향대 SCH사이버보안연구센터는 파밍 악성코드가 호스트파일을 변조하는 대신 DNS 정보를 갖고 실행되는 'svchost.exe'라는 프로세스에서 'dnsapi.dll'의 메모리를 바꿔 정상적인 사이트에 접속한 경우에도 가짜 인터넷뱅킹 사이트로 들어가도록 유도했다.

연구센터가 발견한 신종 악성코드는 사용자들이 보안에 취약한 일반 웹사이트에 방문하는 것만으로 감염되는 '드라이브바이다운로드(Drive-by-Download)' 방식으로 유포되고 있으며, 국내에서 자주 악용되고 있는 '스윗오렌지킷'이라는 익스플로잇킷(취약점 공격툴)을 사용하고 있는 것으로 확인됐다.

관련기사

- 韓연구원, 최신 iOS 해킹하고 상금 '대박'2014.11.17

- 인터넷뱅킹서 보안 3종 세트 사라진다면?2014.11.17

- 맥 요세미티, 관리자 권한 탈취 취약점 발견2014.11.17

- 어도비 플래시 악용한 악성코드 유포 '주의'2014.11.17

svchost는 윈도 운영체제(OS)에서 다양한 기능을 수행하는 서비스를 호스팅하는 등 용도로 사용되는 프로세스다. dnsapi.dll은 윈도 OS 운영을 위해 개발한 시스템 파일(dll) 중 하나다.

순천향대 SCH사이버보안연구센터 김동석 연구원은최근 밝혀진 파밍 공격방식의 변화는 공격자가 호스트파일을 위변조한 내역이 탐지되지 않도록 만든 것이라며 사용자들은 이러한 공격에 대비해 항상 백신 업데이트를 최신 버젼으로 유지하는 것이 중요하다고 당부했다.