판매시점관리(POS) 단말기를 해킹해 신용카드 정보를 빼내는 신종 악성코드가 발견됐다.

앞서 악성코드로 인해 POS단말기와 연동된 PC로부터 4천만 건 고객 결제카드 정보가 털린 미국 대형유통업체 타깃, 1천100만명 정보가 새나간 명품 쇼핑몰 니만 마커스 등에 이어 또 다른 피해사례가 나올 가능성을 배제할 수 없는 상황이다.

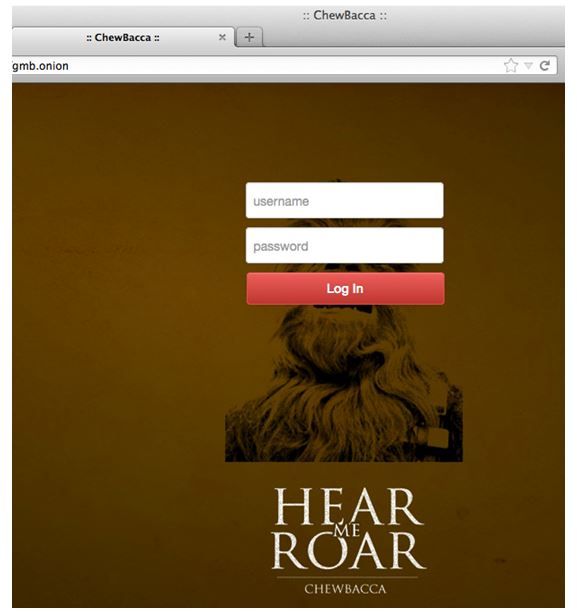

30일(현지시간) 미국 지디넷은 RSA연구원이 미국을 포함 11개국 POS단말기를 노린 악성코드 '츄바카'를 발견했다고 보도했다.

카스퍼스키랩이 추가 분석한 내용에 따르면 츄바카는 지난해 10월 25일부터 신용카드 마그네틱 부분에서 결제정보가 입력돼 있는 트랙1, 트랙2 부분에 대한 정보를 수집해 온 것으로 나타났다.

츄바카 봇은 두 가지 방법으로 정보를 훔친다. 먼저 키로깅을 통해 사용자가 키보드로 입력한 모든 정보를 탈취한다. 두번째는 신용카드 정보가 저장되는 메모리 덤프 영역이다. 악성코드는 POS단말기 내에 메모리 영역을 스캔해 신용카드 정보를 훔쳐낸다.

이 악성코드는 정보를 수집한 뒤에는 추적을 피하기 위해 익명 네트워크 통신인 '토르'를 통해 해커가 정보를 수집하고, 명령을 내리는 C&C 서버에 관련 내용을 전송한다.

악성코드에 감염된 POS단말기와 연결된 PC에는 'spoolsv.exe'라는 실행파일을 복사한다. 그 뒤에 윈도 시작 폴더 내에 저장한다. 때문에 윈도 기반 PC에 로그인하면 해당 악성파일도 같이 실행된다.

이 프로그램은 'temp' 폴더 내에 'system.log'라는 로그파일을 생성한다. 해당 파일은 키로깅을 실행 시키는 기능이 있다.

관련기사

- 정보 유출 카드 3사 비상근무 "직원들이 무슨 죄"2014.01.31

- 개인정보 유출 대책, 대외 연계 보안 주목해야2014.01.31

- POS 시스템, 해커들의 놀이터?2014.01.31

- 미국도 고객정보 유출 확산...명품 백화점도 당해2014.01.31

RSA나 카스퍼스키랩에 따르면 아직 츄바카 봇이 확산됐다는 정황은 포착되지 않았다. 해커들이 악성코드 정보를 공유하는 언더그라운드 포럼 등에 관련 내용이 올라온 경우는 없다고 한다. 이에 따라 제작자가 이 악성코드를 개발 중이거나 개인적인 용도로만 유포하고 있는 것으로 추정된다.

RSA는 이 악성코드가 대부분 미국에서 발견되고 있으며 러시아, 캐나다, 호주 등지에서도 발견됐다고 밝혔다.