인터넷익스플로러(IE) 7, 8, 9에서 '포이즌 아이비'라는 백도어가 활발하게 유포되고 있는 것으로 나타나 주의가 필요하다.

17일(현지시간) 외신은 보안 전문가인 에릭 로망이 그의 보고서에 올린 게시글을 인용해 이같이 보도했다.

에릭 로망은 제로데이 공격 시즌이 아직 끝나지 않았다며 약 3주 전에 자바 SE7, aka CVE-2012-4681을 발견했다고 밝혔다. 이 보안취약점들은 니트로 갱을 통한 타겟공격에 사용되며, 특히 IE7과 IE8 버전에서 실제로 이를 활용한 공격이 이뤄지고 있는 것으로 나타났다.

로망이 새로 발견한 것은 어도비플래시의 힙 스프레이(Heap Spray) 공격으로 주소공간배치난수화(ASLR)를 우회해 메모리 상에 악성코드를 실행한다.

ASLR은 운영체제(OS)가 정보를 처리할 때 그 대상을 불러오고 실행하는 메모리상의 주소를 임의적으로 만드는 메모리 보호기법이다. 이 방식은 전에는 발견되지 않았었다고 로망은 밝혔다.

새로 발견된 보안취약점은 윈도XP에서도 나타날 수 있다. 에일리언볼트 랩스의 제이미 블라스코는 자바 제로데이 익스플로잇의 일부에서 이 보안취약점을 이용한 공격유형도 포함돼 있는 것으로 나타났다.

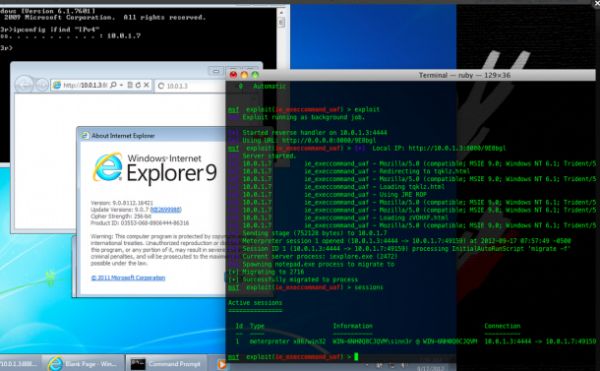

이에 대해 보안 전문가들은 '메타스플로잇 모듈'이라는 보안 취약점 테스트툴을 통해 윈도XP, 윈도비스타, 윈도7 등에 사용되는 IE7, 8, 9의 취약점 여부를 테스트할 수 있다고 밝혔다.

라피드7의 시큐리티스트리트 블로그에 올라 온 게시글은 PC에서 악성 웹사이트를 방문하는 것만으로 감염될 수 있다고 설명했다. 이들 웹사이트는 공격자들에게 일반적인 사용자와 동등한 접속권한을 준다.

마이크로소프트(MS)는 아직까지 이 취약점에 대한 패치를 배포하지 않았다. 인터넷 사용자들이 보안 업데이트가 적용될때까지 크롬이나 파이어폭스와 같이 다른 브라우저로 바꿀 것을 권유한다. 이들 익스플로잇은 메타익스플로잇을 업데이트하기 전부터 이미 악성공격에 사용됐다.

관련기사

- 구글, 무료 악성코드 분석 기업 인수2012.09.18

- 독도 언급 한글파일, 악성코드 주의보2012.09.18

- 트위터 '팔로워' 구매?...악성코드 유포 우려2012.09.18

- 구글 겨냥한 국가지원 공격...'IE취약점' 이용2012.09.18

실시간 웹분석사이트인 스테트카운터에 따르면 북미의 41%, 전 세계의 32%가 이와 관련된 보안취약점 문제를 안고 있다. 우리는 제로데이 익스플로잇 모듈을 메타스플로잇에 추가해 보안관련 커뮤니티에서 그들의 시스템이 취약점에 노출됐는지를 확인할 수 있도록 했다.

MS는 이들 취약점을 조사 중이며, 몇가지 해결책을 제시했다. MS측은 타겟 공격이 잠재적으로 다양한 IE 버전에 영향을 미칠 수 있다는 점을 인지하고 있다며 IE10에서는 문제가 되지 않는다고 밝혔다. MS는 또한 EMET(Enhanced Mitigation Experience Toolkit) 3.0을 통해 웹브라우징에 효과적인 보호기능을 적용하고 있다고 말했다. 이어 우리는 이 이슈를 조사 중이며 적당한 조치를 취할 계획이라고 답했다.