구글이 인터넷 브라우저와 웹서버간 통신 내용을 보호하는 'SSL/TLS' 암호화 기술 확산을 장려하고 있다. 웹서버 관리자가 사이트의 보안을 강화해 인터넷 이용자를 보호해야 한다는 명분에서다.

구글은 그 일환으로 크롬 브라우저 이용자가 이 기술을 적용한 웹사이트에 방문하면 주소창 왼쪽에 '안전함(secure)'이라는 표시를 볼 수 있게 만들었다. 하지만 이 표현의 실제 의미는 인터넷 이용자들이 일반적으로 기대하는 '안전함'과 큰 괴리가 있다.

이를 지적한 지난 5일자 미국 지디넷 칼럼을 전문을 번역했다. 이하 스티븐 J. 본 니콜스의 [Chrome browser's 'secure' isn't the same thing as 'safe']이다.

구글은 진지하게 웹 보안을 강화하고 있다. 구글 크롬 웹 브라우저는 시큐어소켓레이어(SSL)/전송계층보안(TLS) 암호화 없는 결제 사이트를 방문할 때 '안전하지 않음(insecure)' 표시를 띄우나. 조만간 크롬은 어떤 HTTP 사이트든지 안전하지 않음 표시를 띄울 것이다. 훌륭한 조치이긴 하나, 해당 사이트가 '안전함'이라는 표지를 띄웠다는 게 곧 '위험이 없음(safe)'을 뜻하지는 않는다.

워드프레스의 보안부문 회사 워드펜스(WordFence)는 피싱 사이트가 다른 사이트로 위장하려고 인증기관(certificate authorities, CA)이 발급한 SSL인증서를 쓴다는 점을 발견했다. 인증서가 유효하기만 하면, 그 운영 주체가 가짜라하더라도, 크롬은 해당 사이트가 안전하다고 알려 준다. 그렇지 않다.

물론 애초에 CA는 가짜 보안 인증서를 발급하면 안 된다. 불행하게도, 그 일이 벌어지고 있다.

최근 렛츠인크립트(Let's Encrypt)는 "어째서 우리는 괜찮은 것을 가질 수 없는지"를 완벽하게 보여 주는 사례를 드러냈다. 렛츠인크립트는 무료인 개방형 자동화 CA인데, 이름 일부에 '페이팔(PayPal)'을 불법적으로 포함한 피싱사이트의 SSL 인증서 수천건을 만드는데 사용됐다.

단지 렛츠인크립트만의 문제는 아니다. 예를 들어 시만텍은 인증서 발급에 관련해 불명예스러운 지적을 받고 있다. 하지만 렛츠인크립트는 현재 피싱사이트가 가장 흔히 사용하는 CA다.

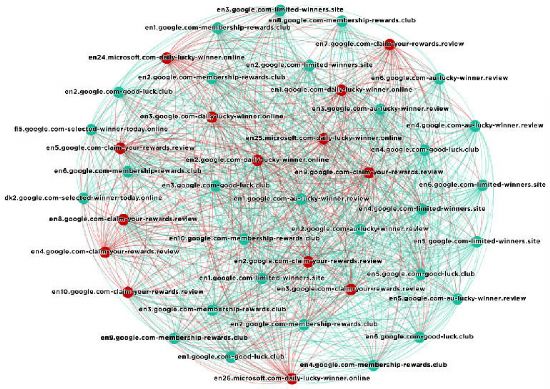

워드펜스는 명의도용을 당하는 사이트가 페이팔뿐이 아니라는 점도 발견했다. 구글, 마이크로소프트, 애플같은 여러 유명 회사의 행세를 하려는 사이트에 발급된 가짜 인증서들이 있다.

구글이 가짜 사이트를 관찰하고 있긴 한데, 워드펜스는 "유효 인증서가 발급된 악성(malicious) 사이트가 크롬의 악성 사이트 목록에 표시되려면 시간이 다소 걸린다"고 지적했다. 요약하면 "구글이 운영하는 세이프브라우징(Safe Browsing) 프로젝트는 잘 돌아가고 있지만, 크롬 이용자는 그에 의존해 악성 사이트를 식별하고 경고를 던질 순 없다"는 얘기다.

워드펜스의 설명이다. "크롬에서 여러분이 브라우저 주소창의 '안전함'을 볼 때, 그건 브라우저와 웹사이트 사이의 연결이 암호화됐다는 뜻이다. …(중략)… 그건 해당 도메인이 '믿을만하다(trusted)'거나 '위험이 없다(safed)'거나 '해롭지 않다(malicious)'거나 다른 어떤 걸 의미하지 않는다."

이어지는 내용이다. "CA는 어떤 인증서가 발급돼선 안 된다는 걸 (사후에) 알아차리면 해당 인증서 발급은 철회되는데, 우리는 크롬이 여전히 (발급 철회된 인증서를 쓰는) 해당 사이트를 '안전함'으로 표시하는 걸 봤다." 철회됨(revoked) 상태는 오로지 크롬 개발자 도구에서만 볼 수 있다. 여러분은 수상한 사이트에서 크롬의 보기(View), 개발자(Developer), 개발자도구(Developer Tools) 메뉴의 인증서 보기(View certificate) 기능을 사용해 이를 확인할 수 있다. (이 기능은 맥OS용 크롬 기준.)

철회된 인증서가 곧장 식별되지 않는 건 구글 잘못이 아니다. 깁슨리서치는 "인증서 철회 시스템 대부분은 아주 엉망이며 실제로 작동하지도 않는다"고 오랫동안 지적해 왔다.

여러분 스스로를 악성 사이트로부터 보호하는 가장 쉬운 방법은 여러분의 주소창을 확인하면서 거기 표시되는 해당 웹사이트의 전체 호스트명을 읽는 것이다. 예를 들어 애플(Apple)이라 자처하는 사이트가 쓰는 URL 가운데 이런 것이 있었다. https://secure5.apple.com-shop-account-signin (이 URL은 현재 작동하지 않음.)

관련기사

- 크롬, 성장세 꺾여…2년새 점유율 증가폭 최소2017.04.09

- 구글의 '시만텍 불신' 빌미 된 한국 파트너2017.04.09

- 구글, 시만텍 인증서 보안수준 평가절하2017.04.09

- 크롬-파이어폭스, HTTPS 아니면 경고 표시2017.04.09

주소창의 'https://'과 바로 다음에 오는 슬래시 문자(/) 전의 사이에 있는 전체 호스트명을 읽는 게 핵심이다. 만일 닷컴(.com), 닷넷(.net), 닷에듀(.edu)같은 최상위도메인(TLD)명 뒤부터 첫번째 슬래시 문자가 오기 전에 URL이 이어진다면, 거긴 가짜사이트라 봐도 된다. 브라우저를 닫고 다시는 그 사이트에 들르지 마라.

구글과 CA는 이 문제를 알고 있다. 구글 측은 이 얘기에 코멘트하지 않았지만, 나는 뭔가 대응하려고 하고 있다고 생각한다. 그때까지는 안전함이라고 표시됐다는 이유만으로 어떤 사이트에 클릭하지 마라. 안전할수도 있지만, 좀 안전하지 않을 수도 있다.